Canali

Ultime news

Ultimi articoli

Le ultime dal Forum |

Correlati

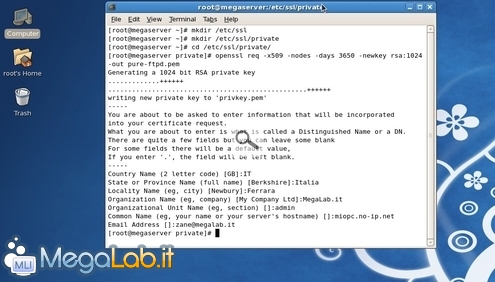

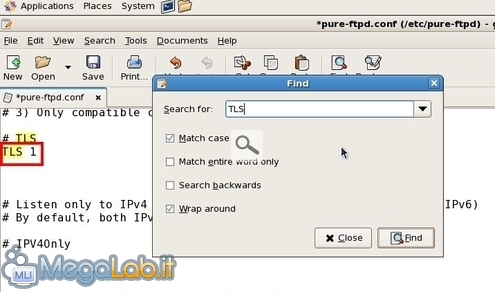

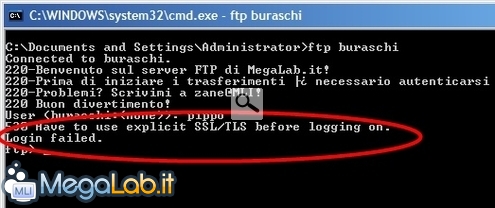

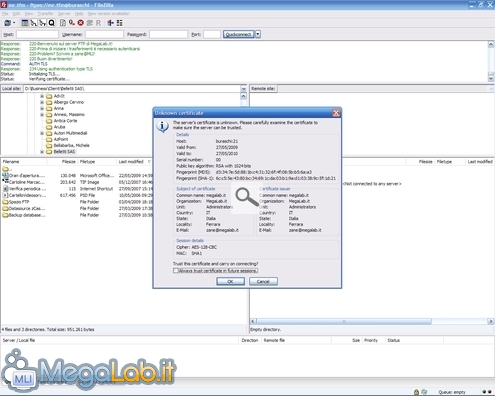

TagPassa qui con il mouse e visualizza le istruzioni per utilizzare i tag! Se configurato con attenzione così come indicato fino ad ora, il server FTP è un applicativo che possiamo considerare "affidabile". È però afflitto da un problema di sicurezza che potrebbe mettere in pericolo la riservatezza della comunicazione: tutti i dati viaggiano "in chiaro". Un utente che riuscisse a sniffare ("intercettare") i pacchetti in transito, potrebbe facilmente leggere sia i documenti, sia le credenziali utilizzate per autenticarsi al server FTP stesso. Questa possibilità può essere considerata alquanto remota fino a quando il client utilizza una rete cablata all'interno di una abitazione o di un piccolo ufficio, ma costituisce un pericolo concreto in caso il computer fosse a contatto con calcolatori potenzialmente ostili o, peggio ancora, il client accedesse al server sfruttando una connessione wireless. SSL/TLSPer proteggere la comunicazione, è necessario abilitare una funzionalità in grado di crittografare in tempo reale i dati scambiati: in questo modo, anche in caso l'aggressore riuscisse ad intercettare i pacchetti, si ritroverebbe con lunghe serie di byte privi di significato. Iniziamo lanciando mkdir -p /etc/pki/pure-ftpd/ per creare le cartelle necessarie. Create ora un certificato digitale all'interno del percorso appena predisposto: in questa sede, ci limiteremo a dire rapidamente che dovete lanciare il comando openssl req -x509 -nodes -newkey rsa:1024 -keyout /etc/pki/pure-ftpd/pure-ftpd.pem -out /etc/pki/pure-ftpd/pure-ftpd.pem ... e quindi rispondere alle varie domande. Per una trattazione più dettagliata e la procedura di installazione completa del componente si veda "Come generare certificati digitali con OpenSSL (Windows e Linux)" A questo punto, aprite il file di configurazione con gedit /etc/pure-ftpd/pure-ftpd.conf e cercate la stringa TLS. Compatibilità contro sicurezzaPer poter sfruttare le funzionalità crittografiche, sarà necessario collegarsi al server utilizzando un client FTP dedicato: questo significa che non potrete sfruttare questa interessante caratteristica utilizzando un browser web o l'utilità da linea di comando. Pure-FTPd consente di gestire questa situazione in due modi differenti: rifiutare la connessione oppure ripiegare sulla tradizionale connessione "in chiaro" in caso l'utente remoto impiegasse un programma sprovvisto del supporto SSL/TLS. Per esperienza, posso dire che la maggior parte di coloro i quali utilizzeranno il vostro FTP lo faranno via browser web. È quindi saggio, a meno che non si debbano scambiare informazioni veramente riservate, utilizzare la scelta più compatibile. A tale scopo, cancellate il cancelletto (#) dalla riga che recita # TLS 1 di modo da attivare questo parametro di configurazione: significa che il server accetterà sia le connessioni tradizionali, sia quelle sicure Usando invece TLS 2, farete in modo che solo i client in grado di supportare SSL/TLS possano collegarsi: programmi più semplici, sprovvisti della caratteristica visualizzeranno un messaggio d'errore simile a questo Salvate il file di configurazione, riavviate il servizio con service pure-ftpd restart ed il server sicuro è pronto. Testare il servizioDopo avere scelto un client dotato di supporto TLS/SSL (suggerisco l'eccellente FileZilla) procedete a configurarlo per collegarsi al vostro server utilizzando FTPES - FTP over explicit TLS/SSL (i passaggi sono differenti a seconda del software impiegato). Con tutta probabilità, il client mostrerà un avviso simile a questo: Confermate e non ve ne preoccupate: è tutto regolare, poiché stiamo utilizzando un certificato SSL "fatto in casa", e non rilasciato da una vera Certification Authority. Quello che importa è che, a questo punto, sarete in grado di scambiare dati in tutta riservatezza! Abilitare l'accesso anonimo Condivisione cartelle e benvenuto Segnala ad un amico |

- Unisciti a noi

- | Condizioni d'uso

- | Informativa privacy

- | La Redazione

- | Info

- | Pressroom

- | Contattaci

© Copyright 2025 BlazeMedia srl - P. IVA 14742231005

- Gen. pagina: 0.7 sec.

- | Utenti conn.: 130

- | Revisione 2.0.1

- | Numero query: 43

- | Tempo totale query: 0.06