Canali

Ultime news

Ultimi articoli

Le ultime dal Forum |

Correlati TagPassa qui con il mouse e visualizza le istruzioni per utilizzare i tag!

Il dibattito è aperto: partecipa anche tu!

Questo contenuto ha ricevuto un numero significativo di commenti. Una volta conclusa la lettura, assicurati di condividere con tutti anche le tue impressioni! La funzionalità è accessibile subito in coda, ai piedi dell'ultima pagina. Questo contenuto ha ricevuto un numero significativo di commenti. Una volta conclusa la lettura, assicurati di condividere con tutti anche le tue impressioni! La funzionalità è accessibile subito in coda, ai piedi dell'ultima pagina.

Il pezzo che stai leggendo è stato pubblicato oltre un anno fa.

La trattazione seguente è piuttosto datata. Sebbene questo non implichi automaticamente che quanto descritto abbia perso di validità, non è da escludere che la situazione si sia evoluta nel frattempo. Raccomandiamo quantomeno di proseguire la lettura contestualizzando il tutto nel periodo in cui è stato proposto. La trattazione seguente è piuttosto datata. Sebbene questo non implichi automaticamente che quanto descritto abbia perso di validità, non è da escludere che la situazione si sia evoluta nel frattempo. Raccomandiamo quantomeno di proseguire la lettura contestualizzando il tutto nel periodo in cui è stato proposto.

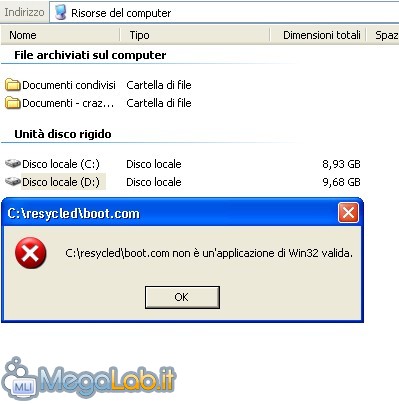

Cosa è un "rootkit"?Quella dei "rootkit" è una tecnica sempre più usata dai diffusori di malware per nascondere nel nostro computer servizi o driver infetti, che sfruttando, il più delle volte, dei bug o dei mancati aggiornamenti del nostro sistema operativo, riescono ad inserirsi nel nostro PC per scaricare altri malware, creare delle reti botnet che infettano altri PC, oppure spedire mail spam. Il rootkit è per sua natura invisibile ai nostri occhi e trovarlo non è sempre così facile. Ho quindi voluto mettere alla prova i programmi specifici per l'individuazione di questi "fantasmini". Devo dire che la prova si è rivelata piuttosto interessante perché per la prima volta ho trovato un rootkit che creava un eseguibile, che spacciandosi per un programma McAfee, bloccava la maggior parte dei programmi antirootkit e varie altre funzioni di Windows. La prova si è svolta su un computer con Windows XP service pack 3, senza antivirus installato e non collegato ad Internet per impedire che i rootkit si attivassero completamente scaricando altri malware, ma anche così sono riusciti a creare parecchi problemi. L'accesso alla lista dei servizi di Windows era bloccato, così come l'apertura dei dischi fissi utilizzando Risorse del computer mentre funzionava da Explorer.

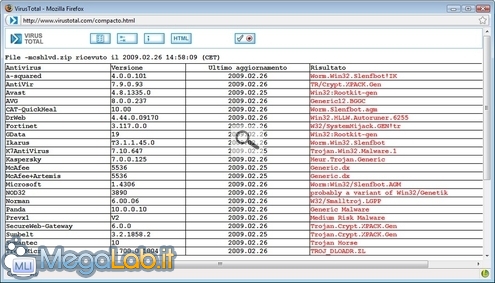

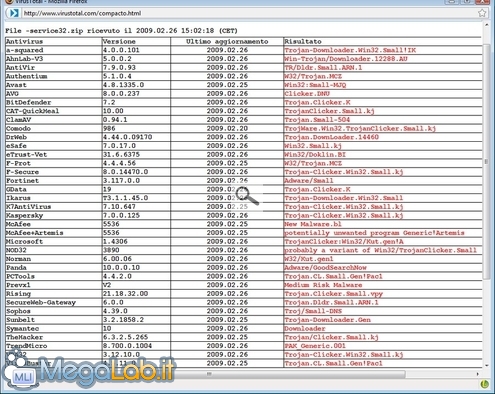

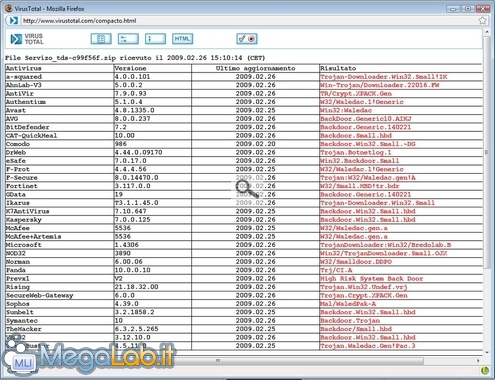

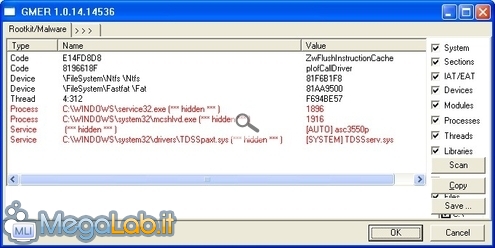

Molti dei programmi antirootkit non partivano se non rinominando l'eseguibile stesso, ed erano stati disattivati anche gli aggiornamenti automatici dei principali software antivirus. Questo è il falso programma McAfee che causa la maggior parte dei problemi che ho elencato prima. Non è neanche riconosciuto da tutti gli antivirus e il suo nome varia sempre. Questo invece è un malware con componente rootkit piuttosto vecchio e quindi viene riconosciuto da quasi tutti i programmi antivirus. Il trojan Waledac crea un solo servizio con un nome che inizia per TDSS seguito da altri caratteri, sparge alcuni file infetti nel computer che se fosse collegato ad Internet potrebbe diventare parte delle reti Botnet di computer infetti che sono create da questo virus. L'analisi del quarto file che ho utilizzato non è disponibile perché il file infetto era troppo grande e non potevo caricarla su Virus Total. Avira antivirus lo classifica come un Rootkit Agent.ajn.7, ed è quello che crea il servizio asc3550p. Per cercare di complicare ulteriormente la prova ho installato DAEMON Tools e Alchol 52% che creano dei driver virtuali che, a volte, ingannano i programmi antirootkit scambiandoli per dei pericoli nascosti. La situazione di partenza è questa: due processi e due servizi rootkit attivi. Vediamo come è andata la prova. Avira Pagine

Segnala ad un amico |

- Unisciti a noi

- | Condizioni d'uso

- | Informativa privacy

- | La Redazione

- | Info

- | Pressroom

- | Contattaci

© Copyright 2025 BlazeMedia srl - P. IVA 14742231005

- Gen. pagina: 0.89 sec.

- | Utenti conn.: 233

- | Revisione 2.0.1

- | Numero query: 38

- | Tempo totale query: 0.14