Canali

Ultime news

Ultimi articoli

Le ultime dal Forum |

Facebook e sicurezza: sfatiamo le credenze e i falsi miti22/12/2011 - A cura di

Correlati TagPassa qui con il mouse e visualizza le istruzioni per utilizzare i tag! Tutto comincia da una Tag

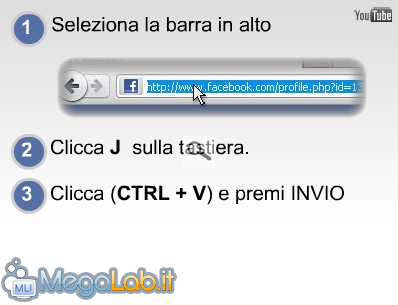

Il messaggio è composto tramite stringhe preimpostate: ciò significa che al posto della frase "che ci fai in questo video" possiamo trovare "Guarda ti hanno ripreso in questo video": per tutte le possibili combinazioni vi rimandiamo alla prossima pagina. Il nome che compare nel post dove siamo stati "taggati" è preso dal nome del nostro account di Facebook.

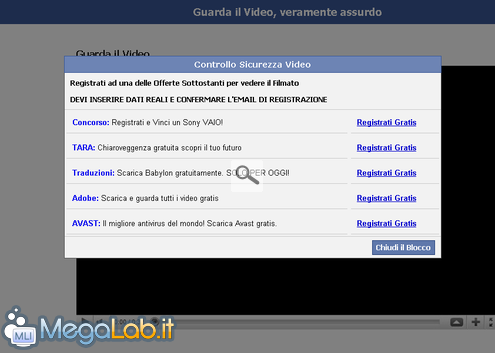

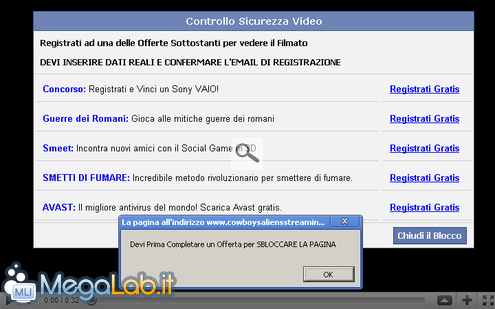

Il fantomatico Controllo di sicurezza Facebook

Blocco.php e "Offerte"Caricando questa pagina si vedrà un finto player di YouTube, che è in realtà una rozza immagine jpeg ospitata sul sito Imageshack. Il finto player è però sormontato dalla finestra Controllo Sicurezza Video che non può essere chiusa impedendo la visualizzazione del video e "obbligando" l'utente a completare una delle offerte proposte. Analizzando il codice sorgente si nota che nella testata della pagina è presente il codice di monitoraggio fornito da Histats utilizzato per profilare al meglio i propri visitatori ed incrementare le future visite. Ora potrò vedere questo filmato?Dopo aver completato un'offerta (ed aver aiutato l'autore della truffa a raggranellare qualche soldo) il video "sconcertante" che viene visualizzato è questo: ovviamente noi non siamo ripresi nel filmato. Attenzione! Potrebbe urtare la vostra sensibilità. Voglio saperne di più!Maggiori informazioni e un'analisi più dettagliata sono presenti nella pagina successiva. Analisi Dettagliata Introduzione Pagine

Segnala ad un amico |

- Unisciti a noi

- | Condizioni d'uso

- | Informativa privacy

- | La Redazione

- | Info

- | Pressroom

- | Contattaci

© Copyright 2025 BlazeMedia srl - P. IVA 14742231005

- Gen. pagina: 0.82 sec.

- | Utenti conn.: 100

- | Revisione 2.0.1

- | Numero query: 59

- | Tempo totale query: 0.11