Canali

Ultime news

Ultimi articoli

Le ultime dal Forum |

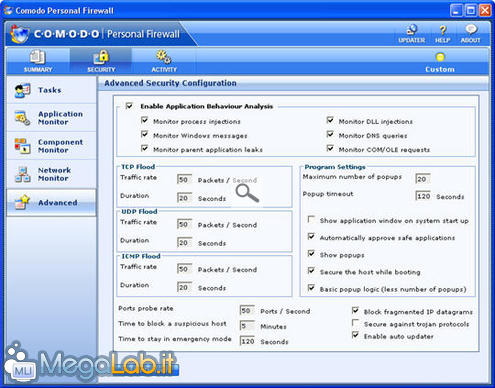

Correlati TagPassa qui con il mouse e visualizza le istruzioni per utilizzare i tag! Comodo Firewall e P2PAdesso parliamo dell'argomento che sta a cuore un po' a tutti: come far convivere firewall ed i programmi di filesharing, ad esempio eMule. Alla prima connessione di eMule, sebbene Comodo abbia creato una regola totalmente permissiva nell'Application Monitor, eMule potrebbe anche non funzionare correttamente ed potrebbe assegnarvi sempre un ID basso. Questo può succedere proprio perché Comodo analizza prima le regole che sono applicate nel Network Monitor, dopo passa a quelle dell'Application Monitor e quindi regola la connessione in base all'insieme delle regole. Per risolvere il problema, dovete creare delle regole supplementari. Andate in Network Monitor e create 2 regole con questi parametri: 1) Allow_TCP In--->Remote IP (con modem dsl any, con un router l'indirizzo IP del router) --->a Remote Port mettere TCP impostata in eMule. 2) Allow_UDP In--->Remote IP (con modem dsl any, con un router l'indirizzo IP del router) --->a Remote Port mettere UDP impostata in eMule. Queste regole, per essere efficaci, devono essere posizionate sopra le altre regole nelle prime posizioni. Potrebbe sembrare un controsenso mettere le porte di eMule su remoto, ma questo è dovuto al fatto che CPF come IP sorgente (Source) vede l'indirizzo del computer che manda i dati e come IP remoto (Remote) - il computer che li riceve. Quando il nostro computer manda dati è sorgente, quando li riceve è remoto. Windows Update e processi di sistemaUn altro esempio sono i processi di sistema come svchost.exe. Per far funzionare correttamente il nostro computer non si dovrebbe bloccare completamente questo processo, ma se consideriamo che esso è anche un portatore sano di intrusioni sulle porte 135-139, dobbiamo provvedere a bloccare queste porte creando una nuova regola con questi parametri: Block, INOUT, se siete dietro Modem impostate source remote IP su any, se siete dietro Router entrambi sull'indirizzo IP del Router, source remote ports sul range da 135 a 139. Se decidete di bloccare tutti i processi, svchost.exe. Non dimenticate che per scaricare gli aggiornamenti Windows Update, questi devono essere sbloccati. Per aumentare la protezione, la stessa operazione si dovrebbe fare anche nei confronti del processo System.exe (porta 445) e lsass.exe (porta 500). AdvancedIn quest'area troviamo le impostazioni avanzate da applicare al firewall. Qui potete disabilitare completamente il controllo del comportamento sospetto delle applicazioni, attivo di default, (Enable Application Behaviour Analysis), oppure potete disabilitare solo alcuni dei controlli. Più giù potete modificare la quantità e la durata della trasmissione dei pacchetti TCP, UDP e ICMP. A parte le modifiche leggere, come mostrare o no la finestra del firewall all'avvio, l'approvazione automatica delle applicazioni sicure, la visualizzazione e la quantità dei popup e l'abilitazione dell'update automatico, vi consiglio di lasciare gli altri settaggi con le impostazioni di default. Registro eventi I Monitor Pagine

Segnala ad un amico |

- Unisciti a noi

- | Condizioni d'uso

- | Informativa privacy

- | La Redazione

- | Info

- | Pressroom

- | Contattaci

© Copyright 2025 BlazeMedia srl - P. IVA 14742231005

- Gen. pagina: 1.14 sec.

- | Utenti conn.: 80

- | Revisione 2.0.1

- | Numero query: 43

- | Tempo totale query: 0.14