Canali

Ultime news

Ultimi articoli

Le ultime dal Forum |

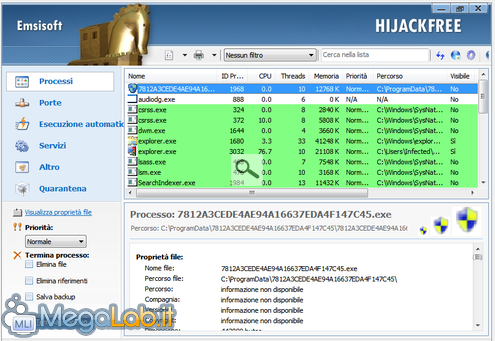

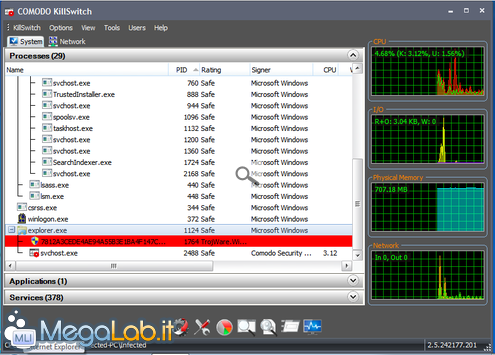

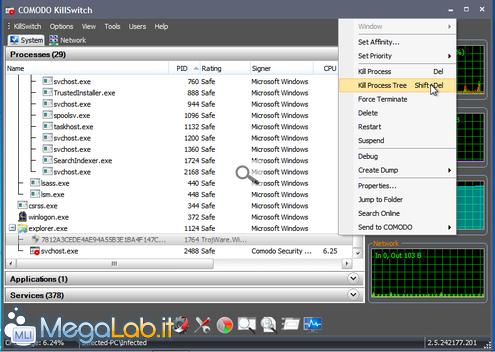

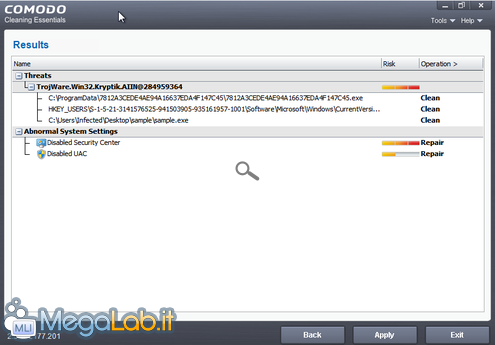

Correlati TagPassa qui con il mouse e visualizza le istruzioni per utilizzare i tag! La rimozionePer rimuovere il file malevolo, visto che EEK 3 non è riuscito nel suo intento, userò Hijackfree terminando il processo attivo in memoria. Una volta eliminato l'ostacolo dalla memoria attiva, procedo con la scansione di EEK 3 per eliminare il file, che precedentemente richiedeva l'aiuto dell'assistenza tecnica. Naturalmente anche in questo caso il sistema non sarà completamente ripristinato, dato che le voci, che vedremo in seguito, trovate da Malwarebytes sono ancora presenti ed il centro operativo è disabilitato, nonostante Windows risulti utilizzabile. Comodo Cleaning EssentialsPassiamo ora a Comodo Cleaning Essentials, che potete scaricare da questo indirizzo, una volta caricata l'interfaccia, rinominando l'eseguibile come abbiamo visto in precedenza, ho voluto provare lo strumento KillSwitch per testarne le potenzialità: Una volta analizzati i processi, grazie anche al database cloud, viene subito identificata la minaccia attiva in memoria evidenziandola in rosso. A differenza di Hijackfree, dato che il software mi ha chiaramente segnalato la minaccia, ne termino il processo: A questo punto passo alla scansione vera e propria, attendo l'aggiornamento del database del programma che inizialmente è un po' lungo. La scansione ha portato i suoi risultati, identificando 5 problemi:

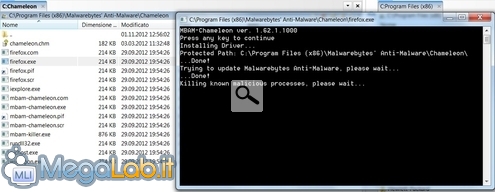

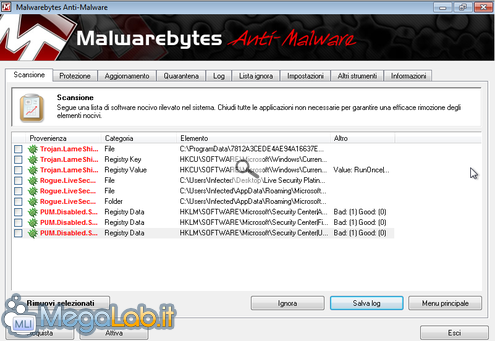

MalwarebytesSe avete fallito la rimozione con i tool precedenti, potreste provare con Malwarebytes, naturalmente avviato usando la funzione Chameleon. Dopo essersi aggiornato e terminata la scansione, trova 9 voci infette:

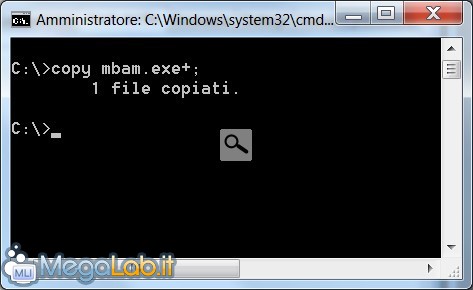

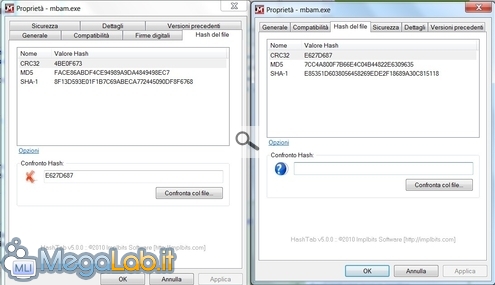

Per quanto riguarda questo software, c'è da specificare che per essere avviato è necessario averlo già installato nel sistema, dato che non esiste una versione portable ed inoltre nonostante si sia rinominato il file di installazione i file temporanei generati, venivano bloccati da Live Security Platinum. Cambiare la firma del programma antimalwareNota di crazy.cat: avevo usato questo trucco molte volte ai tempi del virus bagle, che impediva l'esecuzione dei programmi come HijackThis o Gmer, solo cambiando la firma e rinominandoli si potevano avviare. Da allora non ho più avuto occasione di usare questo metodo, in ogni caso è bene conoscerlo, non si può mai sapere. Ogni file ha una sua "firma", MD5 hash, che lo contraddistingue, se il malware è in grado di leggere questa firma e bloccare l'azione del software, può bastare cambiarla, e magari rinominare l'eseguibile, in modo che l'antimalware sia irriconoscibile al virus. Per cambiare la firma al file eseguibile, bisogna aprire un prompt dei comandi, nella cartella dove si trova il programma, e digitare il comando copy nomeeseguibile.exe+; seguito da invio. Qui vedete la firma dell'eseguibile di Malwarebytes, prima e dopo il comando copy. Live CD LinuxSe tutto quello che abbiamo visto sino ad ora non ha prodotto i risultati sperati, ma almeno abbiamo individuato il malware infetto che ci blocca il sistema, possiamo sempre avviare il computer con un Live CD Linux, magari il nostro MLIPenguin-OS, in modo che il malware non sia attivo, e andare ad eliminare il file in questo modo. Conclusioni Ripulire un PC infetto da malware resistenti Pagine

Segnala ad un amico |

- Unisciti a noi

- | Condizioni d'uso

- | Informativa privacy

- | La Redazione

- | Info

- | Pressroom

- | Contattaci

© Copyright 2025 BlazeMedia srl - P. IVA 14742231005

- Gen. pagina: 1.12 sec.

- | Utenti conn.: 105

- | Revisione 2.0.1

- | Numero query: 40

- | Tempo totale query: 0.21