Canali

Ultime news

Ultimi articoli

Le ultime dal Forum |

Correlati TagPassa qui con il mouse e visualizza le istruzioni per utilizzare i tag!

Il dibattito è aperto: partecipa anche tu!

Questo contenuto ha ricevuto un numero significativo di commenti. Una volta conclusa la lettura, assicurati di condividere con tutti anche le tue impressioni! La funzionalità è accessibile subito in coda, ai piedi dell'ultima pagina. Questo contenuto ha ricevuto un numero significativo di commenti. Una volta conclusa la lettura, assicurati di condividere con tutti anche le tue impressioni! La funzionalità è accessibile subito in coda, ai piedi dell'ultima pagina.

Il pezzo che stai leggendo è stato pubblicato oltre un anno fa.

La trattazione seguente è piuttosto datata. Sebbene questo non implichi automaticamente che quanto descritto abbia perso di validità, non è da escludere che la situazione si sia evoluta nel frattempo. Raccomandiamo quantomeno di proseguire la lettura contestualizzando il tutto nel periodo in cui è stato proposto. La trattazione seguente è piuttosto datata. Sebbene questo non implichi automaticamente che quanto descritto abbia perso di validità, non è da escludere che la situazione si sia evoluta nel frattempo. Raccomandiamo quantomeno di proseguire la lettura contestualizzando il tutto nel periodo in cui è stato proposto.

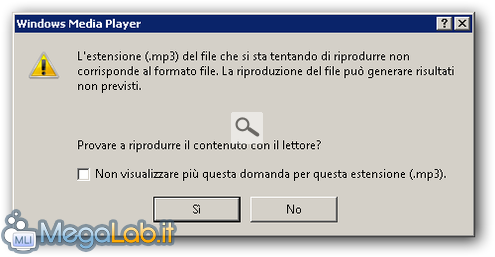

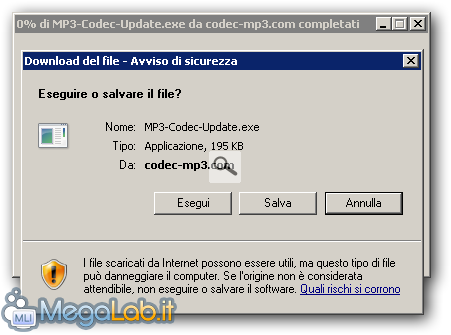

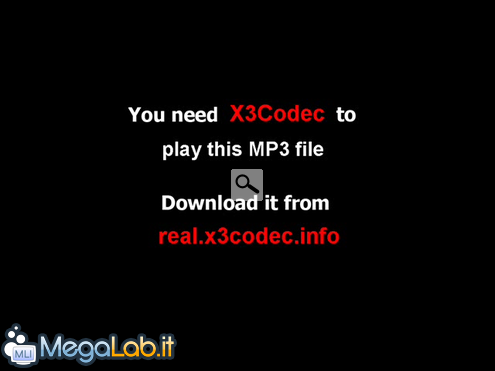

Molti guru della sicurezza sono consci delle molteplici metodologie utilizzate da cracker e virus writer per infettare e prendere possesso di un computer. Tra queste si annoverano semplici file .exe, exploit del browser utilizzato, un firewall mal configurato, fino ad arrivare alle raffinate tecniche di social engineering. Pochi invece sono a conoscenza di una nuova tecnica: sfruttare un exploit dei Digital Rights Management (DRM) per confezionare un MP3 ad hoc che una volta aperto, con il pretesto di scaricare un fantomatico codec, avvia il download del codice ostile. In questo articolo procederemo all'analisi di TrojanClicker: ASX/Wimad.gen! H, reperito in rete. L'infezioneIl file si presenta come un normalissimo MP3. Windows Media Player, nel tentativo di aprirlo, segnala che l'estensione dell'MP3 non corrisponde al reale formato del file. Ciò dovrebbe far insospettire anche l'utente meno smaliziato. Intenzionati a continuare l'analisi del malware, clicchiamo Si e proseguiamo. Nella nostra prova non veniamo nemmeno avvertiti della mancanza di un codec: Windows Media Player ci invita a scegliere la destinazione del file da scaricare. Salviamo il file mp3_codec_update.exe, che spediamo a VirusTotal ed a ThreatExpert, i quali ci rilevano una toolbar malevola di relativa pericolosità e segnalata solamente da 4 antivirus. Inoltre viene visualizzato il seguente video: Continuiamo l'analisi del file. Struttura del file Segnala ad un amico |

- Unisciti a noi

- | Condizioni d'uso

- | Informativa privacy

- | La Redazione

- | Info

- | Pressroom

- | Contattaci

© Copyright 2026 BlazeMedia srl - P. IVA 14742231005

- Gen. pagina: 0.36 sec.

- | Utenti conn.: 100

- | Revisione 2.0.1

- | Numero query: 52

- | Tempo totale query: 0.15