Ultime news

Ultimi articoli

Le ultime dal Forum |

Correlati TagPassa qui con il mouse e visualizza le istruzioni per utilizzare i tag!

Il pezzo che stai leggendo è stato pubblicato oltre un anno fa.

La trattazione seguente è piuttosto datata. Sebbene questo non implichi automaticamente che quanto descritto abbia perso di validità, non è da escludere che la situazione si sia evoluta nel frattempo. Raccomandiamo quantomeno di proseguire la lettura contestualizzando il tutto nel periodo in cui è stato proposto. La trattazione seguente è piuttosto datata. Sebbene questo non implichi automaticamente che quanto descritto abbia perso di validità, non è da escludere che la situazione si sia evoluta nel frattempo. Raccomandiamo quantomeno di proseguire la lettura contestualizzando il tutto nel periodo in cui è stato proposto.

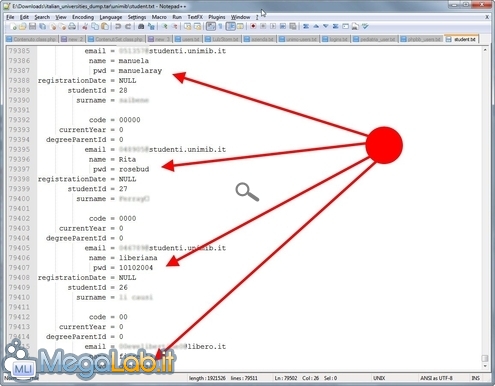

Si firmano LulzStorm e sono fra i tanti emuli nati sulla scia del successo di LulzSec. La loro prima bravata degna di nota è la pubblicazione di un archivio tag.gz contenente una cinquantina di dump carpiti, stando a quanto si legge, dalle reti universitarie italiane: unisi.it, unisa.it, uniroma1.it, anotonianum.eu, econoca.it, uniba.it, unibocconi.it, unifg.it, unime.it, unimib.it, uniurb.it, unibo.it, unipv.it, unina2.it, unile.it, polimi.it, unito.it e unimo.it Molto materiale non risulta particolarmente interessante, ma si distinguono chiaramente alcuni file allarmanti: logins.txt, inserito all'interno della cartella unime, contiene nomi utente e password in chiaro (molte delle quali ancora al valore di default) per quello che parrebbe essere un accesso riservato ai docenti. Situazione ancora più preoccupante consultando student.txt all'interno di unimib e studenti.txt in altre cartelle: tali documenti contengono infatti una lunghissima lista di record, con indirizzi e-mail e password di accesso chiaramente visibili degli studenti. Per tutti gli utenti registrati presso gli istituti in questione, la raccomandazione è quella di cambiare le proprie password più importanti alla prima occasione utile, con particolare attenzione agli account che utilizzassero la stessa parola chiave immessa sul sito della propria facoltà. MegaLab.it ha contattato alcuni degli indirizzi indicati per verificare la validità delle informazioni: la trattazione sarà aggiornata di conseguenza non appena riceveremo risposta. Segnala ad un amico |

- Unisciti a noi

- | Condizioni d'uso

- | Informativa privacy

- | La Redazione

- | Info

- | Pressroom

- | Contattaci

© Copyright 2026 BlazeMedia srl - P. IVA 14742231005

- Gen. pagina: 0.46 sec.

- | Utenti conn.: 91

- | Revisione 2.0.1

- | Numero query: 43

- | Tempo totale query: 0.11