Canali

Ultime news

Ultimi articoli

Le ultime dal Forum |

Correlati Tag

Il pezzo che stai leggendo è stato pubblicato oltre un anno fa.

La trattazione seguente è piuttosto datata. Sebbene questo non implichi automaticamente che quanto descritto abbia perso di validità, non è da escludere che la situazione si sia evoluta nel frattempo. Raccomandiamo quantomeno di proseguire la lettura contestualizzando il tutto nel periodo in cui è stato proposto. La trattazione seguente è piuttosto datata. Sebbene questo non implichi automaticamente che quanto descritto abbia perso di validità, non è da escludere che la situazione si sia evoluta nel frattempo. Raccomandiamo quantomeno di proseguire la lettura contestualizzando il tutto nel periodo in cui è stato proposto.

Nel precedente articolo abbiamo appreso come generare correttamente le password, ricorrendo ad una tecnica che facilita l'acquisizione mnemonica ed utilizzando generatori automatici come Sicurpas Blizzard Algorithm inglobato nel programma Sicurpas Freeware Pro 4.0. Essendo, come già spiegato, la parola d'ordine un anello di congiunzione tra utente e sistema crittografico, dobbiamo fare in modo che questi non divenga debolezza dell'impianto difensivo, quindi il possibile punto d'ingresso verso i nostri archivi. Una password generata correttamente determina la giusta interazione tra utente e sistema crittografico, pertanto quest'ultimo funzionerà al massimo della propria potenzialità. Per effettuare la migliore associazione tra archivi e master key si deve capire e quantificare la sensibilità dei propri dati. Questa è contemplata in due livelli che sono così determinati:

Esistono dei casi nei quali la sensibilità diviene alta indipendentemente da ruoli o incarichi: i dati da custodire riconducono ad attività criminali legate al comportamento esclusivo dell'utente, pertanto l'interesse a proteggere gli archivi diviene di fondamentale importanza. Determinare la sensibilità dei dati è basilare soprattutto in campo aziendale, alfine di specificare e quantificare con estrema precisione futuri investimenti legati alla sicurezza. Per l'utente medio, la conoscenza del grado di sensibilità dei propri archivi è altrettanto utile onde pianificare una corretta strategia difensiva. Organizzare la difesa delle password Quando si gestisce un cospicuo numero di password è bene predisporre più contenitori ai quali associare le master key. Supponiamo di operare con 80 parole d'ordine, riporle in un unico contenitore equivarrebbe ad errore gravissimo, infatti, nello sciagurato caso che qualcuno acceda all'archivio, carpirebbe tutti i valori in esso contenuti. È meglio suddividere le master key in pacchetti da 20 unità ciascuno ed inglobarli in contenitori che saranno creati secondo il compito che le varie parole d'ordine dovranno svolgere: ad ognuno verrà associata una master key. Osserviamo i vantaggi che questa strategia comporta:

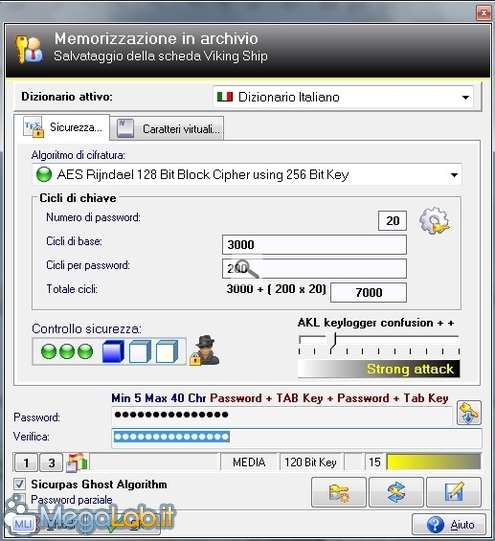

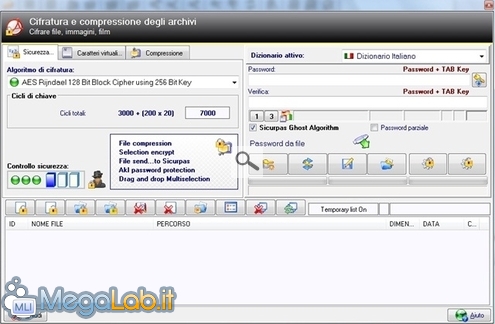

Attaccare un archivio scomposto in più contenitori ognuno referenziato da una propria master key è impresa molto ardua. Una simile struttura consente di preservare i dati in modo più sicuro e facilita, come accennato, le operazioni legate ad una corretta strategia di backup, nel caso specifico vale la regola inerente la sicurezza, cioè effettuare molteplici copie di riserva su altrettanti supporti di memorizzazione permanente: perdere una modesta quantità di dati non è mai paragonabile alla sua interezza. Un esempio classico d'incauto agire è dato dal concentrare le risorse di backup in un solo disco rigido esterno, magari da un tera! Organizzare la difesa dei dati. In base alla sensibilità degli archivi la miglior strategia è legata all'associazione di una master key per ogni file sottoposto a processo di cifratura, complicando non poco il lavoro di un probabile aggressore. Questo è un caso relativo ad archivi il cui contenuto è di particolare rilevanza, quindi ad alta sensibilità. Diversamente si possono predisporre più contenitori i cui file verranno cifrati con la medesima master key. Supponiamo di dover sottoporre 80 unità ad un processo di cifratura e i dati in nostro possesso abbiano una sensibilità normale: 8 pacchetti con 10 file ciascuno rientrerebbero in una strategia di gran livello, infatti le master key da attaccare sarebbero pari al numero dei contenitori. Il calcolo delle parole d'ordine da associare è in diretta e logica connessione alla sensibilità degli archivi e quindi al numero di pacchetti in cui verranno distribuiti. Dalla teoria alla pratica. Quanto sopra esposto può essere realizzato ricorrendo al software Sicurpas Freeware Professional 4.0 che, tra le tantissime opzioni disponibili, consente di portare a compimento la strategia suggerita per password e file. Alfine di salvaguardare le parole d'ordine si possono creare contenitori che il programma definisce Schede, ognuna delle quali associata ad una master key. All'interno della scheda le password potranno essere gerarchizzate in gruppi e sottogruppi, beneficiare di una potente funzione di auto digitazione ed altre opzioni che consentono di custodire gli archivi in totale sicurezza. Sicurpas è in grado di accompagnare l'utente in qualsivoglia strategia venga intrapresa tra quelle sopra illustrate, infatti il programma gestisce ogni singola master key associata ad un processo di cifratura e ad uno o più blocchi di password master. La procedura di codifica e decodifica consente di sottoporre il contenuto di singoli, più valori o intere cartelle, proponendo svariate tecniche d'importazione delle unità da cifrare e decifrare. Un interessante articolo della cifratura file con Sicurpas è presente nella rivista Win Magazine del mese di Luglio 2013! Al prossimo appuntamento analizzeremo il pericolo costituito dai vari programmi spia, tra cui i famigerati Keylogger ed apprenderemo alcune tecniche per rendere inoffensivi tali software ed in particolare quelli in grado di carpire le password digitate alla tastiera. Mariano Ortu vi saluta dalla terra dei nuraghi! Segnala ad un amico |

- Unisciti a noi

- | Condizioni d'uso

- | Informativa privacy

- | La Redazione

- | Info

- | Pressroom

- | Contattaci

© Copyright 2025 BlazeMedia srl - P. IVA 14742231005

- Gen. pagina: 2.13 sec.

- | Utenti conn.: 105

- | Revisione 2.0.1

- | Numero query: 39

- | Tempo totale query: 0.13