Canali

Ultime news

Ultimi articoli

Le ultime dal Forum |

Correlati

TagPassa qui con il mouse e visualizza le istruzioni per utilizzare i tag!

utente (1)

, monitorare (1)

.

Il pezzo che stai leggendo è stato pubblicato oltre un anno fa.

La trattazione seguente è piuttosto datata. Sebbene questo non implichi automaticamente che quanto descritto abbia perso di validità, non è da escludere che la situazione si sia evoluta nel frattempo. Raccomandiamo quantomeno di proseguire la lettura contestualizzando il tutto nel periodo in cui è stato proposto. La trattazione seguente è piuttosto datata. Sebbene questo non implichi automaticamente che quanto descritto abbia perso di validità, non è da escludere che la situazione si sia evoluta nel frattempo. Raccomandiamo quantomeno di proseguire la lettura contestualizzando il tutto nel periodo in cui è stato proposto.

Molto spesso sento chiedere se esistono modi, programmi o trucchi per tenere d'occhio un utente in un sistema al fine di scoprire i movimenti che compie all'interno di Windows. Non è né un trucco e neanche un programma, ma è una funzione interna a Windows, che prende il nome di SACL (Security Access Control List). In questo articolo quindi vedremo come:

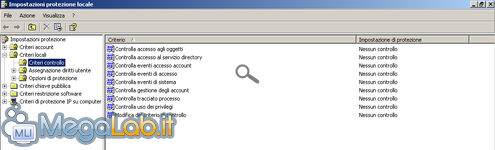

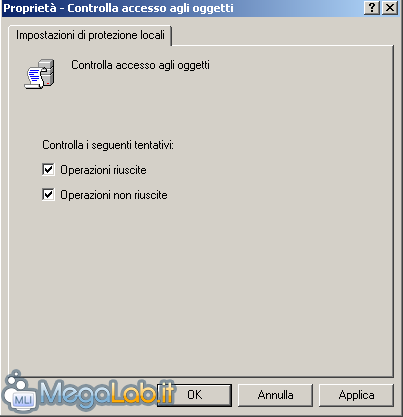

Attiviamo il controllo sugli oggetti e sugli accessiPer prima cosa eseguiamo secpol.msc, andiamo su Criteri locali e selezioniamo Criteri di controllo. Quello che compare sulla destra è una lista di ciò che potremmo abilitare al controllo, ossia di eventi che, se abilitati al log, verranno registrati nel Visualizzatore Eventi. Quello che interessa a noi è poter controllare gli eventi di accesso (accesso e disconnessione al sistema) e l'accesso agli oggetti (esecuzione file, modifica, cancellazione ecc..). Quindi in quelle due voci abilitiamo il log sia delle operazioni riuscite, sia di quelle non riuscite:

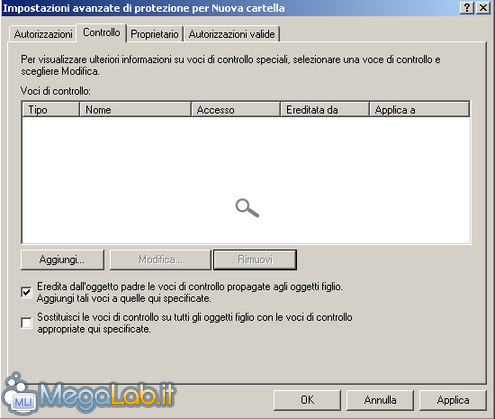

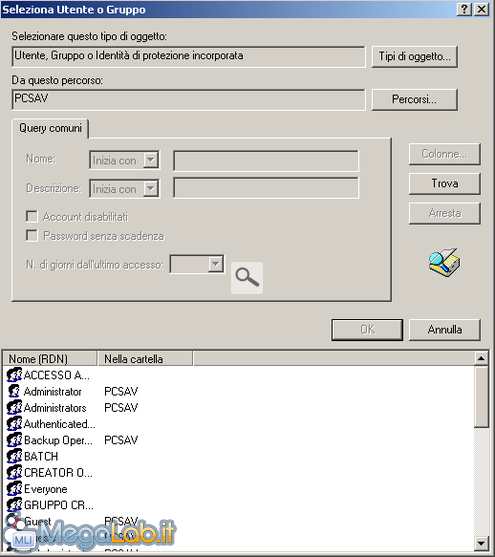

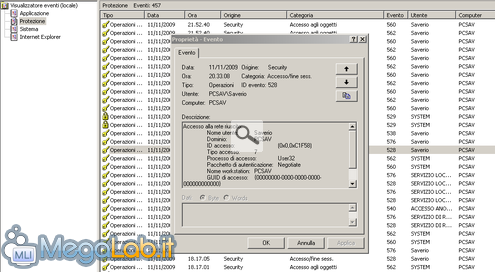

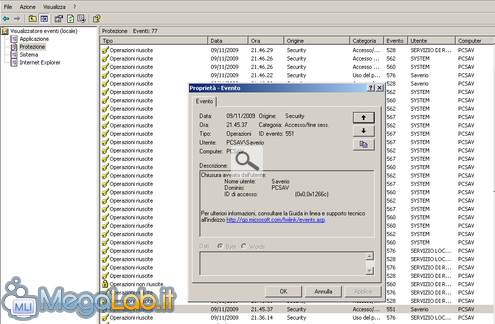

Dato l'OK chiudiamo secpol.msc e dirigiamoci nella cartella che vogliamo monitorare, andiamo sulle sue Proprietà, poi nella scheda Protezione e clicchiamo sul pulsante Avanzate, quindi spostiamoci ancora nella scheda Controllo. Ed è in questo pannello che possiamo abilitare il SACL, in pratica gli eventi che vogliamo registrare. Pigiamo il tasto Aggiungi, nella finestra che compare clicchiamo su Avanzate, poi clicchiamo ancora su Trova... seguirà l'elencazione di tutti gli utenti e gruppi del nostro sistema.: Scegliamo quindi il nostro utente da controllare e diamo l'OK. Ci ritroveremo alla finestra precedente (quella delle voci di controllo SACL), dove ora, nell'apposito spazio è comparso l'utente scelto. Selezioniamo quella voce e clicchiamo su Modifica, comparirà una lista di eventi da controllare, dove li selezioneremo tutti, (sia riusciti che non riusciti). Diamo OK ed usciamo. La configurazione è terminata. Ora il sistema registrerà gli eventi dell'utente in questione. Visualizziamo gli eventiOra che abbiamo configurato il sistema per registrare gli eventi prodotti dall'utente, andiamo a controllare i log, dirigiamoci nel Visualizzatore Eventi eseguendo eventvwr.exe dal menu Esegui. La lista degli eventi in questione è nel registro Protezione e gli eventi sono divisi in Operazioni Riuscite e Operazioni Non riuscite. Mostrerò ora come si presenta la descrizione per ogni evento. Controllare quando l'utente ha effettuato l'accesso a WindowsLa categoria di tale evento è Accesso/fine sess. e normalmente il numero di evento è 551. Ecco la descrizione dell'evento: La Descrizione inizia con Accesso alla rete. Possiamo vedere tutte le caratteristiche dell'evento (in questo caso ci interesserebbe solamente la data e l'ora dell'accesso) . Controllare quando l'utente si disconnette da Windows (equivale all'arresto del sistema)Questo evento risulta ovviamente nella stessa categoria della prima (Accesso/fine sess.) come medesimo è il numero di evento (551), ecco la descrizione dell'evento di chiusura del sistema: Controllare quando un utente crea o modifica un fileLa categoria di tale evento è Accesso agli oggetti e la descrizione dell'evento è la seguente. La prima voce è il Tipo di Evento, che indica se l'operazione (di scrittura in questo caso) è stata portata a termine o meno (può capitare che l'utente ad esempio non abbia i permessi necessari). Nel Nome oggetto troviamo ovviamente il file in questione; particolare attenzione va fatta invece all'ultima voce, Accessi: capiamo infatti che l'evento si tratta della scrittura di un file proprio dal suo quarto valore: WriteData (o Add file). Controllare quando un utente apre un fileSempre come evento di Accesso agli oggetti ecco come si presenta la descrizione dell'evento di apertura di un file:

Notare questa volta come si presentano i valori della voce Accessi, mentre il file in questione resta sempre indicato da Nome oggetto. Controllare quando un utente elimina un fileSi tratta sempre di un evento Accesso agli oggetti e presenta questa descrizione:

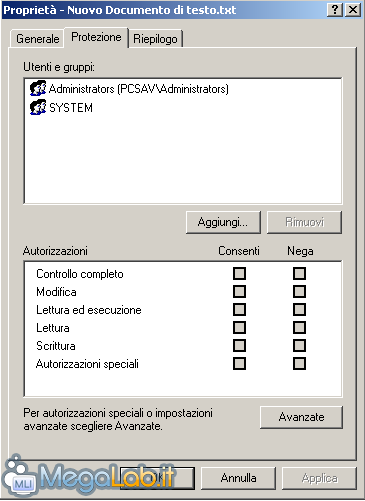

È sempre la voce Accessi che ci fa capire l'azione dell'utente, in questo caso DELETE indica che il file è stato eliminato. Configurare i permessi dell'utenteSe ci siamo accorti che l'utente in questione ha avuto accesso ad un file che magari volevamo impedirgli, possiamo negargli l'accesso. Andiamo sulle proprietà del file in questione e spostiamoci nella scheda Protezione.

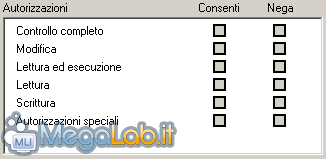

Se l'utente non è presente, clicchiamo su Aggiungi, nella finestra che andiamo su Avanzate infine clicchiamo su Trova; nell'elenco degli utenti che comparirà scegliamo quindi quello interessato e confermiamo. Ora ci ritroviamo nella finestra precedente e possiamo scegliere se consentire o negare i singoli permessi all'utente:

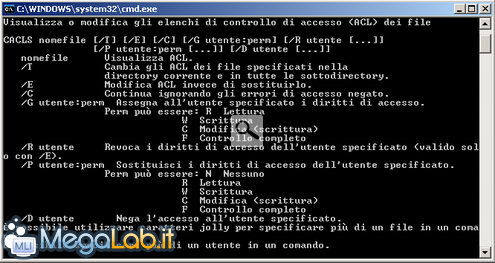

Ora per impedire totalmente all'utente l'accesso all'oggetto basta impostare tutti i permessi su Nega. Se negassimo solamente Scrittura e Modifica ad esempio, l'utente potrebbe aprire tale file, ma non modificarlo Facciamolo da riga di comando con cacls.exeSe avete bisogno di implementare tale operazione in uno script è possibile utilizzare il programma cacls.exe La sintassi in questione riguarda il tool CACLS.EXE, versione del file 5.1.2600.0, incluso in Windows XP SP2. Quindi per negare l'accesso ad esempio all'utente Guest, il comando sarà: Cacls.exe "C: \Nuova cartella\Nuovo documento di testo.txt" /T /D Guest Abbiamo quindi compreso che grazie a questo piccolo tool incluso in Windows, possiamo editare gli ACL (Access Control List) di un oggetto anche da riga di comando. Riempimento Registro di ProtezioneDurante le prove, mi è capitato che il Registro di Protezione si riempisse, segnalandomelo nella finestra di login. Se ciò accadesse è sufficiente accedere come amministratore, recarsi nel Registro Eventi e svuotare il registro, cliccandoci con il destro e scegliere Cancella tutti gli eventi. Segnala ad un amico |

- Unisciti a noi

- | Condizioni d'uso

- | Informativa privacy

- | La Redazione

- | Info

- | Pressroom

- | Contattaci

© Copyright 2025 BlazeMedia srl - P. IVA 14742231005

- Gen. pagina: 2.94 sec.

- | Utenti conn.: 153

- | Revisione 2.0.1

- | Numero query: 42

- | Tempo totale query: 0.07