Canali

Ultime news

Ultimi articoli

Le ultime dal Forum |

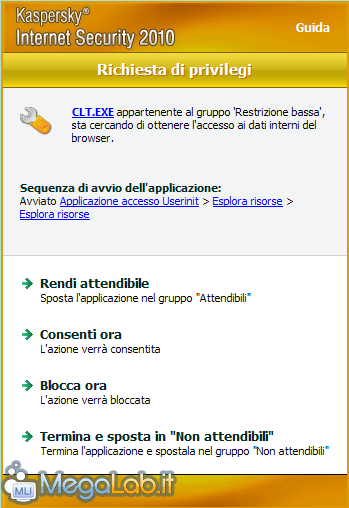

Correlati TagPassa qui con il mouse e visualizza le istruzioni per utilizzare i tag! In questa pagina vedremo tutti gli altri avvisi che generalmente sono meno pericolosi, ma anche più insidiosi e di difficile interpretazione. Questa categoria comprende un numero abbastanza nutrito di comportamenti. Modifica delle impostazioni di avvio automaticoQuesti avvisi riguardano la modifica delle impostazioni (memorizzate in alcune chiavi del registro di sistema e nella cartella Esecuzione Automatica) che indicano quali software vengono caricati all'avvio del sistema operativo. Purtroppo sono numerosissimi sia i software "leciti" che i malware che si impostano per essere eseguiti automaticamente all'avvio del sistema. Nella maggior parte dei casi fortunatamente i software che si inseriscono in avvio automatico vengono eseguiti dal sistema con gli stessi privilegi dell'utente che effettua l'accesso; quindi rinnovo ancora una volta l'invito a non utilizzare account con privilegi amministrativi, in modo da porre una, seppur parziale, barriera di protezione contro questo tipo di attacchi. Livello di rischio potenziale: Alto Consiglio: Bloccare sempre se non si è (più che) certi dell'attendibilità del software e se non state effettuando delle installazioni di un qualche programma. Modifica delle impostazioni del browserQuesti avvisi riguardano la modifica di varie impostazioni del browser (solitamente è monitorato solo Internet Explorer) come pagina iniziale, motori di ricerca, plug-in ecc...

Questi avvisi sono mediamente frequenti e solitamente più legati all'azione di malware che di software lecito. Possono essere visualizzati se si stanno modificando le impostazioni del browser o installando qualche plug-in. Livello di rischio potenziale: Medio Consiglio: Bloccare sempre tranne nei casi visti sopra. Modifica dello sfondo/screensaverQuesto tipo di avvisi riguardano la modifica dello sfondo del desktop o dello screensaver. Ci sono alcuni malware che causano questo problema, di solito rogue software che impostano degli sfondi allarmanti, mentre pochissimi software leciti ne sono causa. Il motivo per cui la modifica di queste impostazioni, che potrebbe sembrare innocua, è monitorata sta nel fatto che è possibile impostare una pagina web con codice eseguibile come sfondo e che gli screensaver sono programmi eseguibili a tutti gli effetti. Livello di rischio potenziale: Medio Consiglio: Bloccare sempre tranne nel caso in cui si stia modificando lo sfondo/screensaver. Modifica delle impostazioni di reteLa visualizzazione di questi avvisi è dovuta, nella maggior parte dei casi, al tentativo di modifica del file hosts di Windows. La modifica di queste impostazioni può causare comportamenti "strani" nel funzionamento di alcuni o tutti i tipi di rete, come reindirizzamenti verso siti non voluti, malfunzionamenti dei sistemi di aggiornamento di alcune applicazioni (solitamente di sicurezza o di Windows) ecc... Sono piuttosto numerosi i malware, mentre sono relativamente pochi i software leciti, che causano questi avvisi. Livello di rischio potenziale: Medio Consiglio: Bloccare sempre tranne nel caso in cui si stiano modificando le impostazioni di rete. Comunicazioni interprocessiQuesta categoria di avvisi riguarda il monitoraggio delle comunicazioni tra due processi. Infatti in un sistema multi-tasking come Windows è fondamentale che ogni applicazione possa comunicare con le altre per scambiare dati, impartire comandi ecc... In Windows sono presenti diversi metodi che consentono alle applicazioni di comunicare tra loro: invio di messaggi, DDE (Dynamic Data Exchange), OLE (Object Linking and Embedding), iniezione di codice ecc... Purtroppo è possibile utilizzare queste tecniche anche per far eseguire ad altri processi, noti per essere attendibili, operazioni non lecite o che richiedono privilegi elevati.

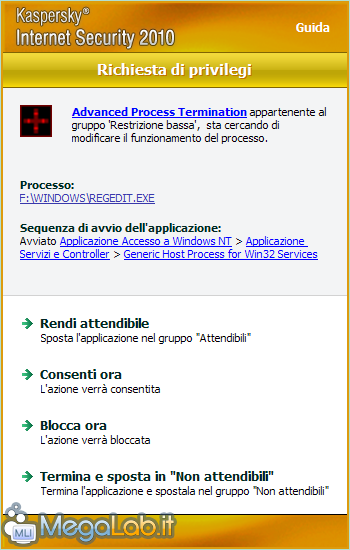

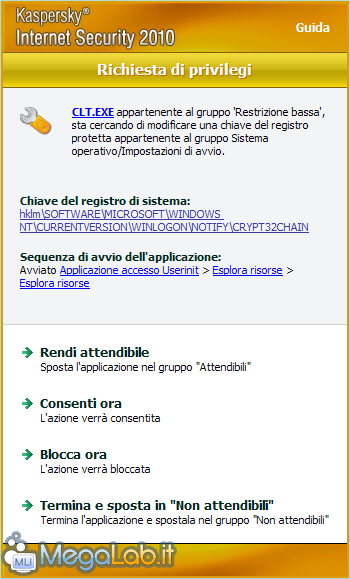

Anche in questo caso sono molto frequenti i software, sia leciti che non, che sono causa di questi avvisi. Livello di rischio potenziale: Alto Consiglio: In questo caso il consiglio è di non permettere se non si è sicuri dell'identità del software in oggetto. Considerate però che negare operazioni di questo tipo a software leciti può causare malfunzionamenti anche piuttosto gravi. Avvio/terminazione processi/threadQuesta categoria include gli avvisi relativi l'avvio e la chiusura di un processo da parte di altri processi. Queste operazioni sono piuttosto pericolose se applicate a processi di sistema critici, in quanto possono essere causa di problemi di stabilità. Abbastanza frequentemente sia software leciti che malware sono causa di questi avvisi. Livello di rischio potenziale: Alto Consiglio: In questo caso il consiglio è di bloccare se non si è sicuri dell'attendibilità del software in oggetto. Considerate però che negare operazioni di questo tipo a software leciti può causare malfunzionamenti anche piuttosto gravi. Installazione di hookIn questa categoria troviamo gli avvisi relativi l'installazione di hook a livello utente. Installare un hook consiste, semplificando al massimo, nella modifica di una o più funzioni del sistema operativo, in modo che quando vengono chiamate siano eseguiti anche dei comandi aggiuntivi, oltre a quelli standard. Per esempio un malware potrebbe modificare la funzione del sistema operativo che fornisce l'elenco dei file presenti in una cartella in modo da rimuovere da tale elenco i propri file e rendersi "invisibile". Questi avvisi sono abbastanza frequenti, ma sono legati solitamente all'esecuzione di software lecito; in particolare molti videogiochi, virtual machine e programmi di emulazione di periferiche installano degli hook, causando questi avvisi. Infatti generalmente i creatori di malware preferiscono hook a livello kernel, in quanto più difficili da individuare e maggiormente efficaci. L'installazione di questo tipo di hook solitamente non viene rilevata direttamente dagli HIPS, in quanto per eseguire queste operazioni è necessario caricare un driver, attraverso il quale viene poi installato l'hook. Livello di rischio potenziale: Alto Consiglio: Anche questo caso suggerisco di bloccare se non si è sicuri dell'identità del software in oggetto. Inoltre negando operazioni di questo tipo a software lecito generalmente non si creano particolari problemi. Modifica delle impostazioni del registro di sistemaQuesti avvisi riguardano l'accesso ad alcune sezioni del registro di sistema. Ad esempio quelle relative alla configurazione di hardware/software e alla gestione delle estensioni dei file. Generalmente questi avvisi sono visualizzati durante l'installazione di molti software leciti di uso comune, come Office, Adobe Reader ecc... In questi casi è consigliabile addirittura sospendere la protezione dell'HIPS per evitare di essere sommersi dagli avvisi.

Fortunatamente non sono molti i malware causa di questi avvisi. Livello di rischio potenziale: Alto Consiglio: In questo caso il suggerimento è di permettere se si sta installando qualche programma noto e di negare se gli avvisi appaiono senza alcun motivo particolare. Tenete presente che, se negate queste operazioni durante l'installazione di un software lecito, è probabile che questo presenti dei problemi, anche gravi, nel funzionamento. Altri tipi di avvisiOvviamente non abbiamo analizzato tutti gli avvisi visualizzabili da un HIPS, ma comunque abbiamo visto i più comuni. Per quelli che non abbiamo trattato il consiglio è, come sempre, di farsi guidare dal buon senso e, se non si è sicuri sul come decidere, rivolgersi al MegaForum indicando software HIPS in uso, avviso visualizzato e programma che lo ha causato. In poche ore dovreste ricevere una risposta. Comportamenti solitamente pericolosi Segnala ad un amico |

- Unisciti a noi

- | Condizioni d'uso

- | Informativa privacy

- | La Redazione

- | Info

- | Pressroom

- | Contattaci

© Copyright 2025 BlazeMedia srl - P. IVA 14742231005

- Gen. pagina: 1.11 sec.

- | Utenti conn.: 171

- | Revisione 2.0.1

- | Numero query: 42

- | Tempo totale query: 0.28