Canali

Ultime news

Ultimi articoli

Le ultime dal Forum |

Bagle: un worm che attacca gli antivirus16/01/2007 - A cura di

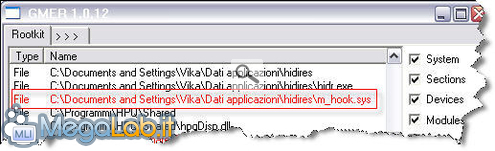

Correlati TagPassa qui con il mouse e visualizza le istruzioni per utilizzare i tag! Rilevamento del wormCome abbiamo potuto constatare, questa variante del worm Bagle usa le tecniche di rootkit per nascondere la propria presenza. Questo fattore rende praticamente impossibile la sua rilevazione. File nascosti dal rootkit

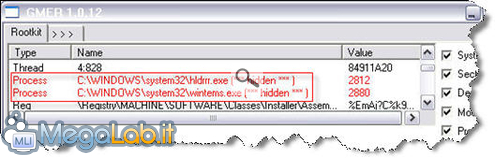

Processi nascosti dal rootkit

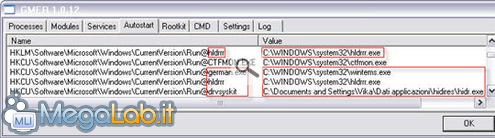

Voci del registro nascoste dal rootkit

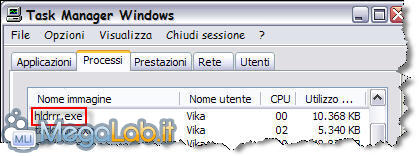

La maggior difficoltà è rappresentata dall'impossibilità di usare gli antivirus o antispyware: quelli già installati vengono disabilitati e l'installazione dei nuovi è bloccata sul nascere. Inoltre, l'eliminazione della chiave SafeBoot dal registro di sistema ci impedisce di avviare il computer in modalità provvisoria, per effettuare la rimozione manuale. Esistono vari tool per la rimozione di Bagle, ma purtroppo risultano essere inefficaci contro questa variante del worm. L'unico indizio, grazie al quale si può rilevare l'esistenza del worm, è la probabile presenza del processo hldrrr.exe nel task manager.

Indagando più a fondo, noteremo come questo file, che si trova nella cartella di sistema, sia rappresentato da una simpatica faccina, dietro cui si cela un "sorriso diabolico".

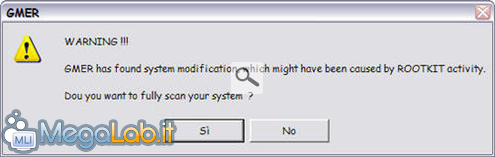

Come si è scoperto successivamente, non sempre il file hldrrr.exe viene rappresentato da questa icona in stile smiley, può anche essere raffigurato da un icona simile al tasto Play, la Z di Zorro o qualsiasi altra immagine. Per individuare il resto dell'infezione, dobbiamo ricorrere all'aiuto dei programmi anti-rootkit. Facendo la scansione delle sezioni Autostart e Rootkit con Gmer, ci si renderà conto di come hldrrr.exe fosse in realtà solo la punta dell'iceberg. Sin dall'apertura del programma, veniamo avvertiti della presenza del rootkit nel sistema e ci viene richiesto di effettuare la scansione. A scansione terminata, noteremo nel log i vari file indicati in rosso: sono il rootkit e i file nascosti, individuati durante la scansione. Facciamo anche la scansione dell'Autostart. Noteremo che, al boot di sistema, si avviano i vari file sospetti. Rimozione Bagle: un worm che attacca gli antivirus Segnala ad un amico |

- Unisciti a noi

- | Condizioni d'uso

- | Informativa privacy

- | La Redazione

- | Info

- | Pressroom

- | Contattaci

© Copyright 2026 BlazeMedia srl - P. IVA 14742231005

- Gen. pagina: 0.22 sec.

- | Utenti conn.: 85

- | Revisione 2.0.1

- | Numero query: 53

- | Tempo totale query: 0.05