Ultime news

Ultimi articoli

Le ultime dal Forum |

Correlati TagPassa qui con il mouse e visualizza le istruzioni per utilizzare i tag!

Il pezzo che stai leggendo è stato pubblicato oltre un anno fa.

La trattazione seguente è piuttosto datata. Sebbene questo non implichi automaticamente che quanto descritto abbia perso di validità, non è da escludere che la situazione si sia evoluta nel frattempo. Raccomandiamo quantomeno di proseguire la lettura contestualizzando il tutto nel periodo in cui è stato proposto. La trattazione seguente è piuttosto datata. Sebbene questo non implichi automaticamente che quanto descritto abbia perso di validità, non è da escludere che la situazione si sia evoluta nel frattempo. Raccomandiamo quantomeno di proseguire la lettura contestualizzando il tutto nel periodo in cui è stato proposto.

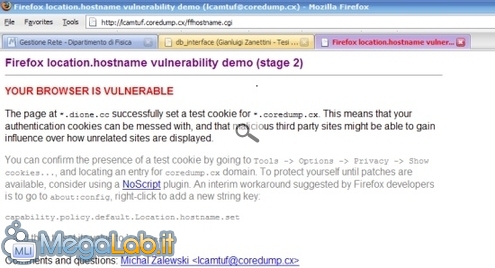

È emerso nei giorni scorsi un nuovo, gravissimo problema di sicurezza in Mozilla Firefox. Il celeberrimo navigatore open source è affetto da un problema nella gestione dei cookie, ovvero quei particolari file di configurazione utilizzati dai siti web per salvare informazioni sui sistemi dei visitatori: ad esempio, MegaLab.it utilizza appunto i cookie per salvare nome utente e password durante la procedura di login, automatizzando l'autenticazione alla visita successiva. Il sistema dei cookie è studiato per garantire che ogni sito web possa leggere o scrivere cookie non accessibili dagli altri domini. Il baco in questione consente però ad un sito malevolo di aggirare questo vincolo ed impostare sul sistema della vittima cookie per un altro sito. Questo può consentire di avviare attacchi di tipo Cross-site Scripting (XSS), e sottrarre poi informazioni o credenziali di accesso. Sebbene non sia possibile sfruttare questo baco per eseguire codice da remoto, il pericolo è comunque consistente: in caso il mio sistema fosse vittima di un attacco del genere ad esempio, un cracker potrebbe manipolare il cookie generato da MegaLab.it sul mio browser e guadagnare potenzialmente pieno accesso alle funzioni di amministrazione del sito o del forum. Discorso analogo per siti di Home Banking o simili. Gialloporpora riporta che la falla è stata corretta a partire dalla versione 2.0.0.2, attualmente in fase avanzata di testing. Fino ad allora, Michal Zalewski (primo a scoprire il problema) raccomanda la seguente procedura per arginare il problema:

Il ricercatore ha messo a disposizione un test: in caso il navigatore sia vulnerabile, in seguito alla pressione del pulsante click here to begin the test verrà visualizzata la seguente schermata Questa è la seconda vulnerabilità di un certo rilievo che ancora affligge Firefox: a distanza di alcuni mesi anche il baco di cui abbiamo trattato in "Problemi di password per Firefox" rimane infatti ancora irrisolto. Segnala ad un amico |

- Unisciti a noi

- | Condizioni d'uso

- | Informativa privacy

- | La Redazione

- | Info

- | Pressroom

- | Contattaci

© Copyright 2025 BlazeMedia srl - P. IVA 14742231005

- Gen. pagina: 1.68 sec.

- | Utenti conn.: 159

- | Revisione 2.0.1

- | Numero query: 42

- | Tempo totale query: 0.31