Ultime news

Ultimi articoli

Le ultime dal Forum |

Correlati

Il pezzo che stai leggendo è stato pubblicato oltre un anno fa.

La trattazione seguente è piuttosto datata. Sebbene questo non implichi automaticamente che quanto descritto abbia perso di validità, non è da escludere che la situazione si sia evoluta nel frattempo. Raccomandiamo quantomeno di proseguire la lettura contestualizzando il tutto nel periodo in cui è stato proposto. La trattazione seguente è piuttosto datata. Sebbene questo non implichi automaticamente che quanto descritto abbia perso di validità, non è da escludere che la situazione si sia evoluta nel frattempo. Raccomandiamo quantomeno di proseguire la lettura contestualizzando il tutto nel periodo in cui è stato proposto.

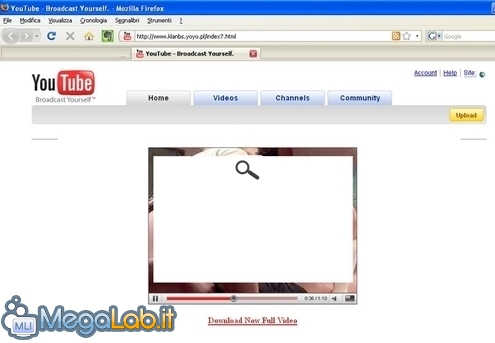

Dopo averci assillato per tutta l'estate con falsi codec video, aggiornamenti flash player inesistenti e improbabili filmati Cnn, adesso assistiamo ad un nuovo tentativo di distribuzione di malware attraverso delle false pagine di YouTube. Panda Security, software house alle spalle del celberrimo antivirus, aveva segnalato da pochi giorni la notizia dell'esistenza di un tool chiamato Fake YouTube creator in grado di creare delle false pagine di YouTube destinate alla distribuzione di malware e adesso lo vediamo già in azione.

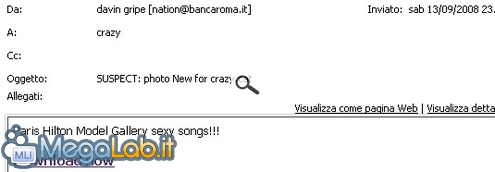

Via e-mail ricevo da un'improbabile mittente bancaroma.it l'invito per vedere delle nuove foto che nel testo del messaggio diventano poi delle sexy song di Paris Hilton. Cliccando sul link proposto nel messaggio si apre una pagina abbastanza simile a quelle di YouTube, che presenta una foto hard al centro, che varia ogni volta che mi collego, e un unico link per un Download Now Full Video da cui si scarica un piccolo eseguibile. Il malware è nascosto in un sito polacco, in una pagina chiamata index7.html che sembra essere comune a questo tipo di diffusione.

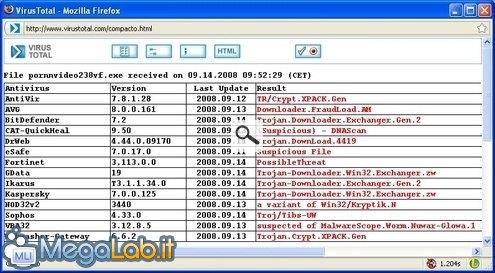

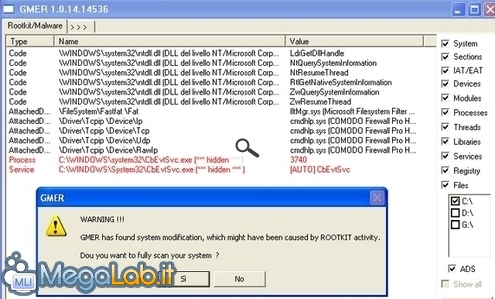

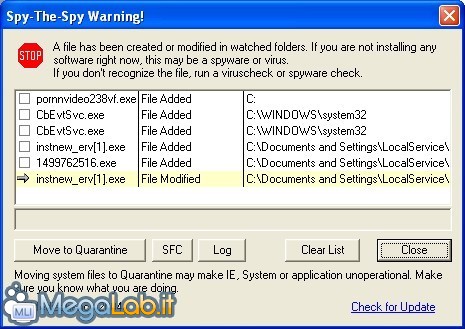

Una volta avviato il file pornvideo238vf.exe estrae un file cbevtsvc.exe nella cartella Windows\system32 che si comporta come un rootkit e crea un servizio nascosto.

Per scaricare una serie di diversi malware nella cartella C:\Documents and Settings\LocalService\

Come sempre, prestate molta attenzione a questo tipo di messaggi e non aprite mai pagine e link sospetti. Segnala ad un amico |

- Unisciti a noi

- | Condizioni d'uso

- | Informativa privacy

- | La Redazione

- | Info

- | Pressroom

- | Contattaci

© Copyright 2026 BlazeMedia srl - P. IVA 14742231005

- Gen. pagina: 0.22 sec.

- | Utenti conn.: 165

- | Revisione 2.0.1

- | Numero query: 42

- | Tempo totale query: 0