Canali

Ultime news

Ultimi articoli

Le ultime dal Forum |

Analisi del comportamento di un file con ThreatExpert03/09/2008 - A cura di

Correlati

Il pezzo che stai leggendo è stato pubblicato oltre un anno fa.

La trattazione seguente è piuttosto datata. Sebbene questo non implichi automaticamente che quanto descritto abbia perso di validità, non è da escludere che la situazione si sia evoluta nel frattempo. Raccomandiamo quantomeno di proseguire la lettura contestualizzando il tutto nel periodo in cui è stato proposto. La trattazione seguente è piuttosto datata. Sebbene questo non implichi automaticamente che quanto descritto abbia perso di validità, non è da escludere che la situazione si sia evoluta nel frattempo. Raccomandiamo quantomeno di proseguire la lettura contestualizzando il tutto nel periodo in cui è stato proposto.

Se non aspetti altro di vedere quali operazioni vengono compiute da un file subito dopo la sua esecuzione, ma hai paura di provare il file sulla tua pelle, puoi ricorrere a ThreatExpert. ThreatExpert è un servizio online gratuito che permette di caricare un file eseguibile, che può essere eventualmente anche compresso in un archivio, di dimensione inferiore ai 5 MegaByte.

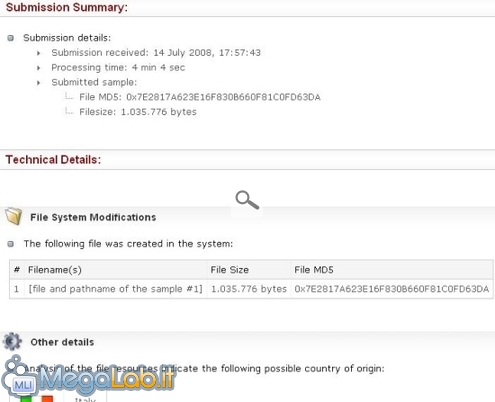

Per inviare un file, è necessario specificare un indirizzo e-mail al quale, dopo che il file sarà stato analizzato sarà inviata una notifica per il report generato dal servizio via e-mail. Appena inviamo il presunto file infetto, esso viene eseguito in un sistema remoto protetto, e lo stesso sistema tiene traccia dei cambiamenti effettuati da prima a dopo l'esecuzione del file. Quando suppone che i cambiamenti che il file eseguibile dovrebbe apportare, siano terminati, procede alla creazione del report. Un link del report verrà poi spedito all'e-mail specificata in fase di inoltro. Di solito, l'analisi di un file non richiede più di 2-3 minuti. Le informazioni che vengono rilasciate, e che è possibile leggere nel report sono:

Ci tengo a specificare, che i file eseguibili che richiedono un intervento manuale, come l'installer di un software, non possono praticamente essere analizzati, in quanto il servizio mostrerà solamente l'immagine apparsa eseguendo il file, ma non le eventuali modifiche derivanti dalla sua installazione. Di seguito riporto un'immagine di esempio di un report generato dal servizio. Il file che avevo inviato era il file di installazione della nuova variante del Trojan Zlob: Analisi di un file sanoMa cosa succede se spediamo a ThreatExpert un file sano, non infetto? Beh, vediamolo nell'immagine qui sotto: Il file inviato è il file explorer.exe, l'esplora risorse di Windows. Come potete vedere, oltre alla creazione del processo in memoria a seguito della sua esecuzione, ThreatExpert non può identificare operazioni maligne. ThreatExpert Sumbission Applet Segnala ad un amico |

- Unisciti a noi

- | Condizioni d'uso

- | Informativa privacy

- | La Redazione

- | Info

- | Pressroom

- | Contattaci

© Copyright 2025 BlazeMedia srl - P. IVA 14742231005

- Gen. pagina: 0.9 sec.

- | Utenti conn.: 143

- | Revisione 2.0.1

- | Numero query: 42

- | Tempo totale query: 0.25