Ultime news

Ultimi articoli

Le ultime dal Forum |

Correlati TagPassa qui con il mouse e visualizza le istruzioni per utilizzare i tag!

Il pezzo che stai leggendo è stato pubblicato oltre un anno fa.

La trattazione seguente è piuttosto datata. Sebbene questo non implichi automaticamente che quanto descritto abbia perso di validità, non è da escludere che la situazione si sia evoluta nel frattempo. Raccomandiamo quantomeno di proseguire la lettura contestualizzando il tutto nel periodo in cui è stato proposto. La trattazione seguente è piuttosto datata. Sebbene questo non implichi automaticamente che quanto descritto abbia perso di validità, non è da escludere che la situazione si sia evoluta nel frattempo. Raccomandiamo quantomeno di proseguire la lettura contestualizzando il tutto nel periodo in cui è stato proposto.

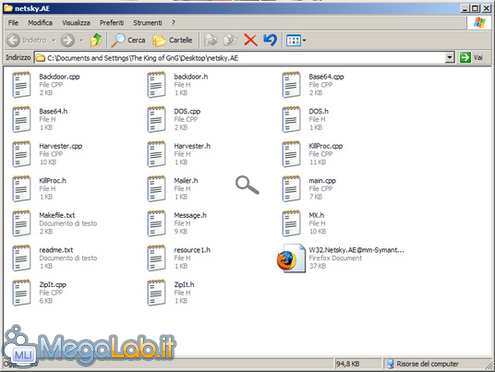

"Questo è il codice sorgente di Netsky.AE, l'ho trovato su Usenet": così si legge su The Pirate Bay in accompagnamento al torrent contenente i listati in C++ del worm Netsky.AE, ben noto per venire classificato da alcune società di sicurezza nella stessa famiglia di quel Netsky.q costantemente in cima alle classifiche dei malware più diffusi in rete, recentemente definito da Kaspersky come il software malevolo più diffuso nella storia di Internet. Netsky.AE, anche noto come Skybag.a secondo la nomenclatura della società moscovita, è parimenti alla più nota variante .q un mass-mailing worm che si auto-invia ai contatti trovati nella Rubrica di Windows per mezzo del proprio engine SMTP. Il verme è inoltre in grado di copiarsi nelle cartelle condivise di diversi programmi di file sharing e di messaggistica istantanea, e dimostra una certa aggressività nel tentare di terminare i processi appartenenti a svariati software di sicurezza. La cartella distribuita su rete BitTorrent, grande esattamente 94,8 Kbyte, contiene 20 file con le righe di codice in linguaggio C++ originali - o presunte tali - delle varie componenti del worm (chiamate backdoor.cpp, DOS.cpp, KillProc.cpp e così via), accompagnati da un readme e da una copia in formato HTML della pagina di descrizione dedicata al worm da Symantec. Netsky.AE "alias bloodred", come riporta il suddetto readme, è stato individuato nel 2004 esattamente come la ben più diffusa variante .q. Il codice è scritto in maniera chiara e contiene alcuni commenti dell'ignoto sviluppatore, risultando quindi un interessante caso di studio e ricerca per esperti di sicurezza, cracker desiderosi di cimentarsi con la difficile "arte" del malware writing e semplici curiosi. Per dovere di cronaca riporto come i seed che mettono a disposizione l'archivio siano poco meno che sparuti (ho scaricato la cartella da una sola fonte, e dopo parecchi minuti di attesa), e non ho trovato traccia del codice né con una ricerca mirata su Google né sulle mie tradizionali fonti per quel che concerne malware&co. Ignota la motivazione che ha spinto l'uploader a distribuire informazioni che ben difficilmente arrivano al grande pubblico se non per un caso fortuito com'è quello trattato. Segnala ad un amico |

- Unisciti a noi

- | Condizioni d'uso

- | Informativa privacy

- | La Redazione

- | Info

- | Pressroom

- | Contattaci

© Copyright 2025 BlazeMedia srl - P. IVA 14742231005

- Gen. pagina: 0.83 sec.

- | Utenti conn.: 170

- | Revisione 2.0.1

- | Numero query: 40

- | Tempo totale query: 0.13