Non si ferma la preoccupante serie di problemi di sicurezza rintracciati in Adobe Reader. Prima ancora che la software house sia riuscita a correggere il baco precedente, ecco che un nuovo PDF "avvelenato" è stato segnalato sulla celebre mailinglist di sicurezza Full Disclosure.

Subito dopo, l'esistenza del difetto è stata riconosciuta anche da Adobe stessa. Il gruppo ha spiegato che il documento dimostrativo apparso su Full Disclosure è solamente in grado di causare un crash del lettore, ma la vulnerabilità sulla quale fa leva potrebbe essere sfruttata anche per eseguire codice da remoto e, di conseguenza, installare malware assortito sui computer delle vittime.

Sebbene non sia stato specificato, è presumibile che il difetto interessi non solo le versioni per Windows del software (9.4 e precedenti), ma anche le declinazioni per Mac OS X e Linux.

Ad essere immune, ha precisato la software house, è invece il programma commerciale Adobe Acrobat destinato ai professionisti.

Attenti al browser web!

Come sempre accade quando si parla di Adobe Reader, la situazione è ulteriormente aggravata dal fatto che questo programma si lega a doppio filo al browser web tramite un plug-in che consente di aprire PDF direttamente all'interno del navigatore.

Proprio a causa di tale integrazione, le falle divengono ancora più pericolose: il cracker può infatti innestare il documento malformato all'interno di una tradizionale pagina web che, se aperta su una postazione dotata di una versione obsoleta del Reader, farebbe scattare la trappola in maniera del tutto automatica, senza nemmeno la necessità che la vittima apra manualmente tale file.

Naturalmente, il cybercriminale dovrebbe persuadere l'utente a visitare la pagina in questione: generalmente questo avviene tramite spamming (via e-mail, social network o mediante messaggi-esca inseriti negli spazi di discussione pubblici) o black-SEO.

Come proteggersi

Adobe non ha ancora comunicato i piani per il rilascio della correzione, ma ha proposto un rimedio temporaneo: il gruppo suggerisce di utilizzare il tool Javascript Blacklist Framework in combinazione a questa procedura per inibire l'accesso alla specifica funzione difettosa.

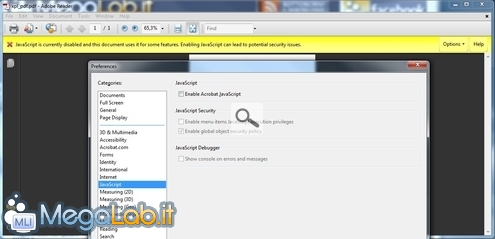

In alternativa, è chiaramente possibile tutelarsi anche disabilitando completamente il supporto a Javascript all'interno del programma: per farlo, è sufficiente selezionare Modifica -> Preferenze -> JavaScript e da qui deselezionare Abilita Acrobat JavaScript. In questo modo, diviene possibile aprire il PDF malformato senza problemi anche sulla compilazione corrente del software

Va da sé che i lettori di PDF alternativi, come Foxit Reader o Sumatra, non sono interessati dal baco.

Gli antivirus sono pronti?

Molti antivirus hanno già ricevuto definizioni aggiornate in grado di rilevare il PDF malformato, identificato dai più come Pdfka.

Fra i "big" più reattivi, si segnalano AntiVir, avast, AVG, GData, Kaspersky, McAfee, Panda, PCTools e Symantec.

Fra i ritardatari, Microsoft Security Essentials e Malwarebytes' Anti-Malware.

MegaLab.it rispetta la tua privacy. Per esercitare i tuoi diritti scrivi a: privacy@megalab.it .

Copyright 2008 MegaLab.it - Tutti i diritti sono riservati