In questi giorni stanno arrivando numerose segnalazioni riguardo ad un software rogue piuttosto insidioso, chiamato Malware Defense. In rete si trovano anche alcuni suoi cloni, come Antimalware, e altre varianti dello stesso rogue che comprendono pure un rootkit.

La rimozione si presenta piuttosto "macchinosa", soprattutto per la variante con il rootkit, ma non così difficile.

Mentre i rogue "normali" si accontentano di disabilitare il Task Manager per nascondere la loro presenza e rendere più difficile la rimozione, una caratteristica piuttosto insidiosa di questo Malware Defence è che, nella variante "con rootkit", viene disabilitato l'antivirus e molti antispyware

Nell'articolo vedremo come si comportano Malware Defense e in particolare Antimalware durante l'infezione, ma capiremo anche come rimuoveli nel modo più corretto.

Per prevenire invece l'infezione, oltre ad un buon antivirus sempre aggiornato, ritengo sempre più indispensabile un firewall dotato di hips: vedrete nelle pagine seguenti alcuni degli avvisi che generava il virus e mostrati da PC Tools firewall.

Quando si comincia ad accorgersi di strani collegamenti verso siti misteriosi e dell'avvio di eseguibili sconosciuti, si può sempre bloccarli, in modo da impedire, o almeno limitare, l'infezione.

L'infezione

I metodi preferiti per iniziare l'infezione sono quelli visti più volte in passato: un link in un messaggio di posta, simpatici e invitanti banner su qualche sito poco affidabile che vi invitano a provare questi programmi "miracolosi". Inoltre, ultimamente vanno molto di moda i falsi portali, sullo stile di YouTube, con video, di solito di genere porno, che propongono aggiornamenti di codec o di flash player per visualizzare i filmati proposti.

Una volta caduti nella trappola, cominciano ad apparire sul vostro desktop inquietanti messaggi inerentila presenza di virus e l'invito a scaricare qualcosa che vi risolverà il problema.

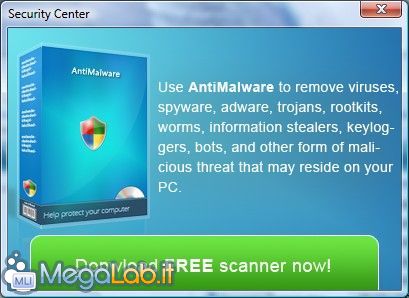

Anche AntiMalware non sfugge alla regola e mi invita a scaricare un free scanner.

Avviato il "Donwload" (come scrivono nella finestrella che si è aperta), comincia lo scarico e l'installazione del resto del rogue software.

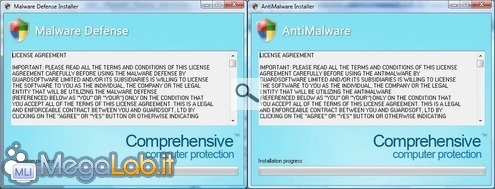

Metto le due schermate di Malware Defense e Antimalware affiancate in modo da farvi vedere che sono due perfetti cloni.

Segue una lunga serie di collegamenti verso siti Cinesi da parte delle componenti del malware.

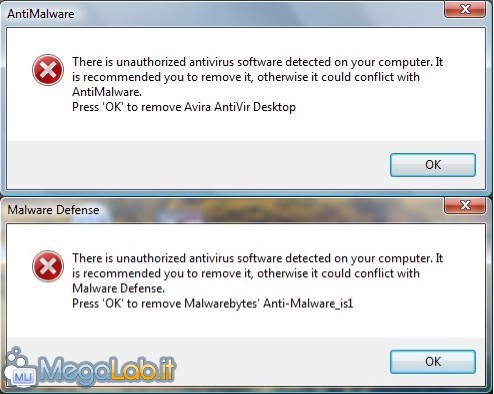

A questo punto l'infezione è già pienamente attiva e il malware tenta di convincervi a disinstallare i vostri programmi di protezione regolari in modo da non essere scoperto troppo presto.

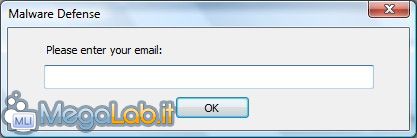

Malware Defense non si accontenta e vuole anche un vostro indirizzo email per poi seppellirvi di spam.

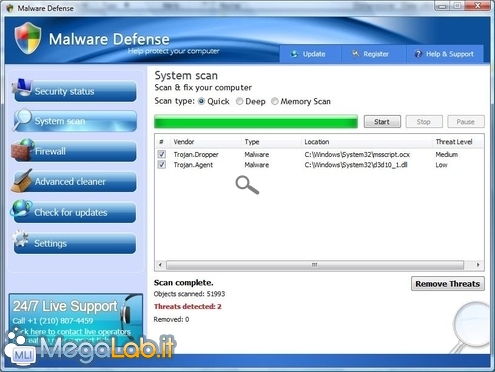

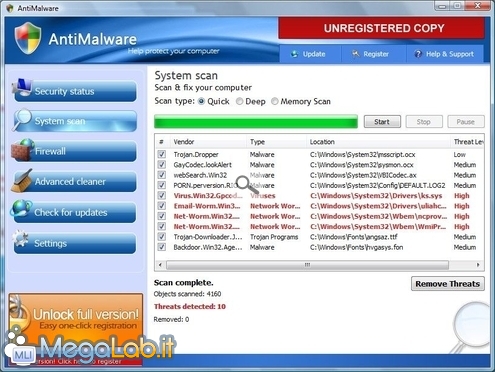

A questo punto si avvia la scansione che trova alcuni falsi problemi, Malware Defense, in una versione registrata che ho trovato sul Web, si accontenta di mostrarmene due.

Molto più preoccupante è AntiMalware, non registrato, che segnala 10 file infetti totalmente inventati.

Seguono numerosi e ripetuti avvisi di attacchi attraverso la rete e l'invito ad acquistare la versione definitiva del programma per rimuovere i problemi trovati.

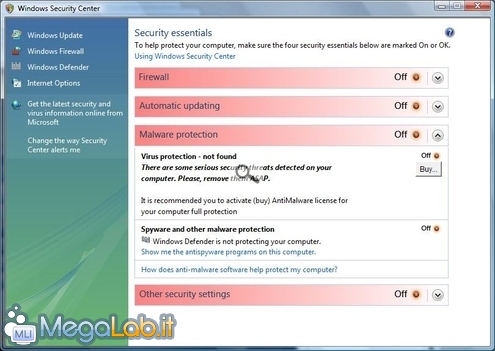

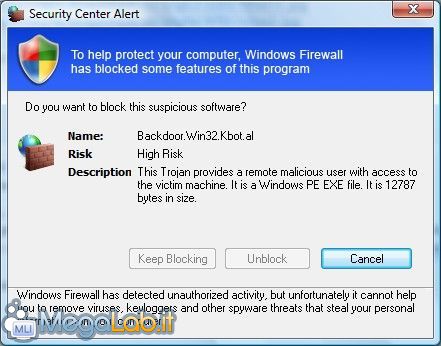

Non mancano gli avvisi da parte del Windows Security Center, che ricorda molto il Centro di sicurezza di Windows.

O anche quelli di un simil firewall di Windows

La rimozione

Per le persone colpite dalla variante con rootkit la prima operazione che devono fare è scaricare questo archivio estrarne il contenuto e avviare l'eseguibile TDSSKiller.exe che trovate al suo interno.

Non avendo modo di provare con questa variante del virus, suppongo vi chiederà un riavvio del PC per rimuovere il rootkit.

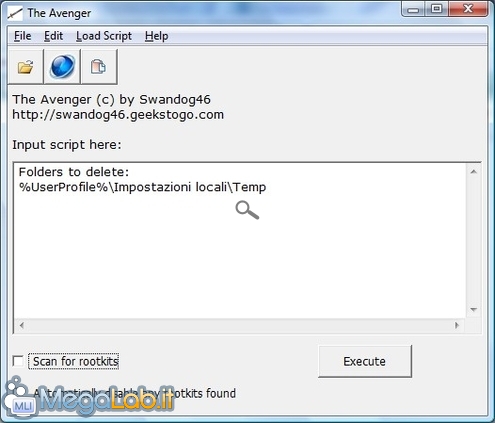

Adesso la rimozione si presenta abbastanza facile. Per prima cosa scaricate The Avenger, estraetelo in una cartella qualsiasi ed avviatelo.

Incollate queste righe nella schermata bianca che si è aperta:

Togliete il segno di spunta dalla voce Scan for Rootkits e premete il pulsante Execute.

Rispondete di Si alle richieste di Avenger e se il computer non dovesse riavviarsi da solo, fatelo voi.

Dopo il riavvio del PC dovrebbero essere scomparsi i vari popup pubblicitari-allarmistici.

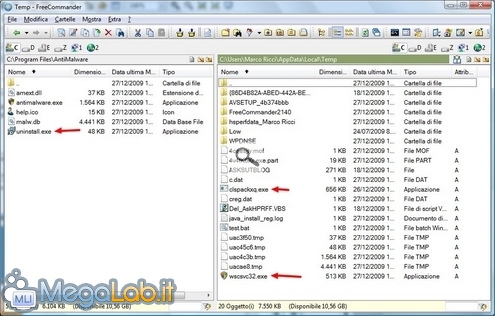

Per completare la rimozione, andate nelle cartelle Programmi\Antimalware o Programmi\Malware Defense e avviate il file Uninstall.exe per rimuovere il Rogue. Lo trovate anche nelle applicazioni installate e lo potete disinstallare anche da li.

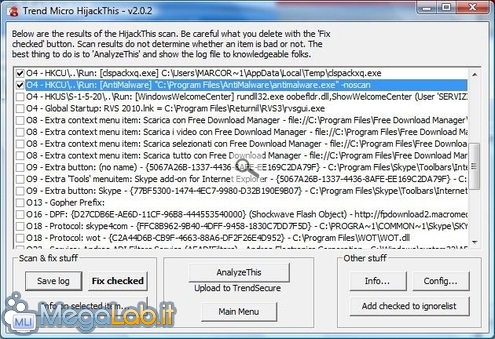

Avviate HijackThis e cercate le righe che trovate nella sezione che inizia con 04 e che fanno avviare il rogue, selezionate le caselle sulla sinistra e premete Fix Checked per eliminarle. Il percorso del secondo eseguibile può cambiare a seconda del rogue che vi ha infettato, potrebbe esserci Malware Defender se avete contratto questa variante.

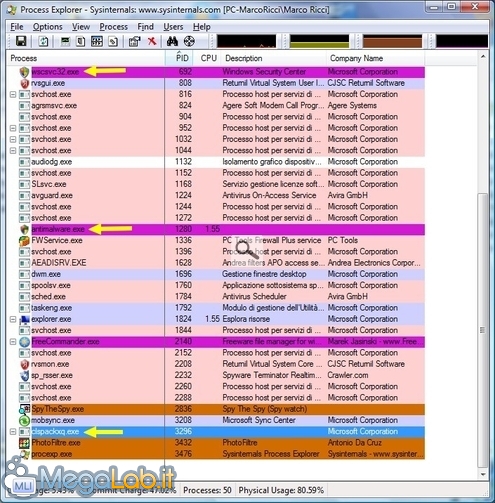

Se non volete usare The Avenger e volete fare tutto manualmente scaricate Process Explorer (il Task Manager di Windows è disabilitato) estraete il contenuto dell'archivio in una cartella qualsiasi e avviate l'eseguibile che trovate al suo interno.

Individuate i processi che fanno parte del rogue, io ne avevo tre attivi, cliccate con il tasto destro del mouse su ciascuno di essi e selezionate Kill Process. Dovete essere piuttosto veloci a terminarli perché tendono a riavviarsi.

Una volta terminati i processi cancellate tutto il contenuto della cartella Temp e disinstallate l'applicazione rogue.

Fatto questo potrebbe rimanere qualche link sul Dekstop o nel menu Avvio che potete cancellare manualmente senza problemi.

Finita la rimozione, dovreste essere in grado di reinstallare il vostro antivirus e l'antispyware, se erano stati bloccati dal rootkit o se eravate caduti nel tranello e li avevate disinstallati voi quando richiesto dal rogue software.

MegaLab.it rispetta la tua privacy. Per esercitare i tuoi diritti scrivi a: privacy@megalab.it .

Copyright 2008 MegaLab.it - Tutti i diritti sono riservati