Rogue Antivirus e KeyLogger con Antivirus XP 2008

I rogue antivirus sono programmi che notificano all'utente la presenza di numerosi malware installati sul sistema operativo, e lo inducono poi a comprare un falso antivirus per eliminare le minacce trovate. Si tratta di un tipo di malware che si sta diffondendo sempre più, e purtroppo ancora molte persone cadono nella trappola.

Antivirus XP 2008 è un rogue software molto insidioso, poiché oltre all'ordinario compito di falso antivirus, svolge anche la funzione di KeyLogger e di Downloader. Pertanto, è in grado di registrare tutti i tasti premuti dall'utente, e di scaricare altri software nocivi da Internet.

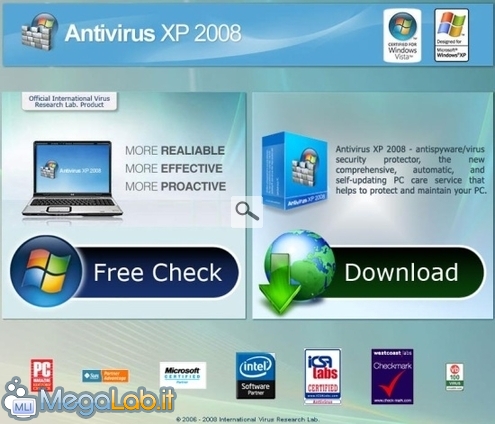

Stranamente, il sito non presenta pop-up che mi incitino a scaricare il software, sono libero di eseguire un controllo e di scaricare il programma. Comunque, alla fine della pagina, sono presenti numerosi riconoscimenti fasulli.

Non sono riuscito a trovare né sul sito web del rogue, né all'interno del malware una licenza. Quando ho eseguito l'antivirus quindi, non ho accettato nessuna condizione, quindi mi verrebbe da pensare che sia oltretutto illegale.

Azioni del malware

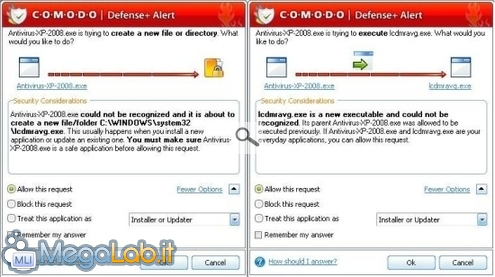

Ho installato Comodo firewall che con la sua Defense+ mi avvisava praticamente di ogni azione del malware e mi ha aiutato molto nella sua analisi.

Per prima cosa, il file da cui parte l'infezione, di nome XP-Antivirus-2008.exe, tenta di collegarsi a un sito di hosting (sito peraltro segnalato come malevolo da Mozilla Firefox) per scaricare il file lcdmravg.exe:

Quindi, crea il file lcdmravg.exe in C: \Windows\System32 e lo esegue:

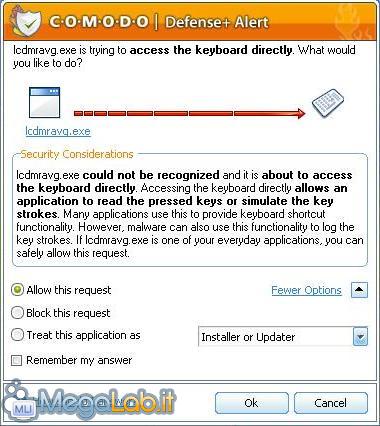

Anche il nuovo file cerca di collegarsi allo stesso IP a cui si era connesso il file iniziale. Poi ecco un evento insolito: Defense+ mi avvisa che lcdmravg.exe sta cercando di accedere alla tastiera. Vorrà forse mettere al sicuro le mie password e i miei dati personali?

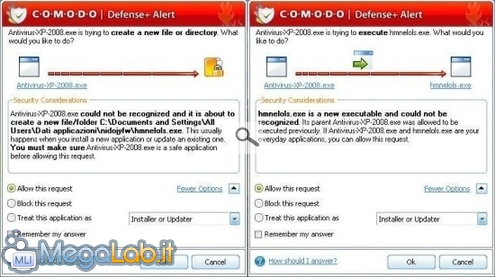

Poi, XP-Antivirus-2008.exe crea il file hmnelols.exe nella cartella C:\Documents and Settings\All Users\Dati applicazioni\nidojyfw, che a sua volta richiama regsvr32.exe:

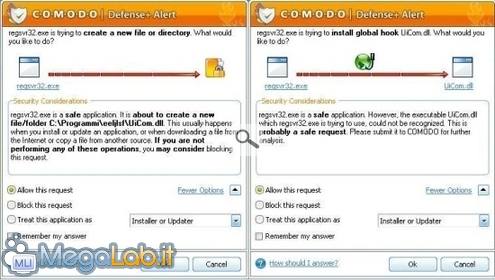

Il file regsvr32.exe appena richiamato crea una dll di nome UiCom.dll nella cartella C:\Programmi\eeljlsf e la mette in avvio automatico. Poi, installa un Global Hook che permetterà alla dll di sintonizzarsi con la tastiera.

Il file XP-Antivirus-2008.exe viene eliminato, e il Task Manager viene disabilitato: il malware è pienamente operativo. Alla fine, cerca di accedere a explorer.exe per mostrarmi un messaggio di allarme malware in stile Windows Firewall:

Bello vedere che non posso decidere di tenermi il computer così com'è, e qualunque bottone io prema (fuorché X rossa per chiudere la finestra), vengo rimandato a un sito web per comprare un altro rogue antivirus:

Al riavvio del sistema, mi trovo con i due processi del malware attivi:

Poi, lcdmravg.exe inizia a creare decine di file nelle directory più strane da lui create, con nomi assurdi, proprio per simulare meglio l'infezione. In realtà si tratta di innocui file di 4 kB l'uno:

Alla fine, decido di fare un test con Anti-Keylogger, e... Magia! Mi spunta fuori la famigerata UiCom.dll nella lista dei rilevamenti!

Rimozione Automatica

Sebbene i file da rimuovere a seguito di un'infezione di Antivirus XP 2008 siano davvero molti (parlo di quasi cinquanta file), né ComboFix, né MalwareBytes RogueRemover sono riusciti a eliminare tutto quanto. RogueRemover rilevava appena la dll del keylogger, mentre gli altri file erano sconosciuti.

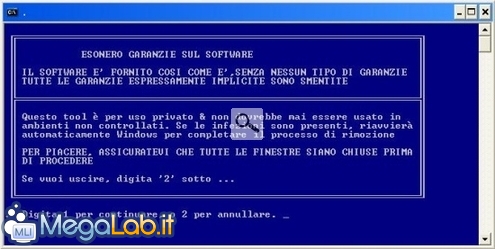

Il download di ComboFix è disponibile a questo indirizzo (Mirror). Lanciamo il file scaricato e accettiamo la licenza con il tasto 1 seguito da Invio:

Partirà la scansione con successiva rimozione dei file infetti trovati, attendiamo qualche minuto:

Come dicevo prima, ComboFix ha rimosso solamente i file da 4 kB innocui usati per simulare l'infezione, ma i veri e propri file dell'infezione rimangono al loro posto. È quindi necessario proseguire con la rimozione manuale spiegata di seguito.

Rimozione Manuale

La rimozione manuale in questo specifico caso si è rivelata molto più efficace rispetto a quella automatica. Dopo aver utilizzato ComboFix, è comunque necessario proseguire utilizzando The Avenger.

Scarichiamo l'archivio allegato a questo articolo Avenger.zip ed estraiamone il file di testo contenuto sul Desktop.

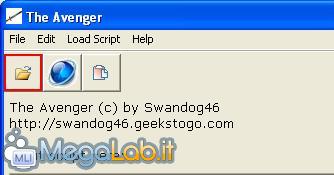

Il download di The Avenger è disponibile a questo indirizzo (Guida). Dopo aver estratto il file, lanciamolo e scegliamo il primo pulsante in alto a destra per caricare uno script da file:

Selezioniamo il file di testo allegato scaricato poco fa, e confermiamo le operazioni con il pulsante Execute. Quindi, lasciate che il computer venga riavviato.

Nota: Essendo i file da cancellare sulla cinquantina, non ho potuto per ovvi motivi scrivere lo script all'interno dell'articolo.

Ultime operazioni

Come avevo scritto in precedenza, il Task Manager viene disabilitato per impedire l'individuazione del trojan e la sua chiusura. A rimozione ultimata sarà necessario riattivarlo seguendo le istruzioni contenute in questo articolo.

Alcuni utenti hanno riscontrato anche l'impossibilità di modificare alcune proprietà dello schermo. Anche in questo caso, sempre a rimozione ultimata, è possibile rimettere le cose a posto con questo articolo.

Nota: Io ho riscontrato questi file e queste modifiche, ma visto i numerosi siti che distribuiscono questo rogue antivirus, non è da escludere che possano esserci varianti di questo malware.

Analisi dei file su VirusTotal

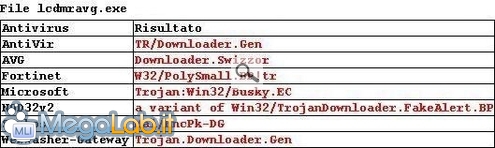

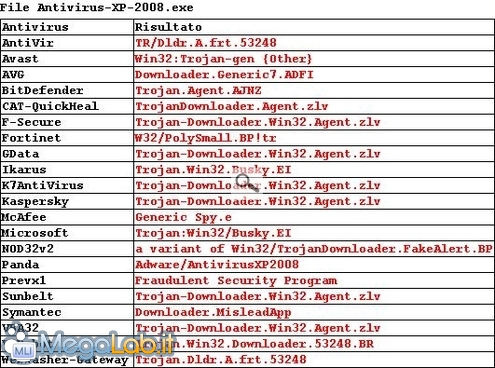

Ecco alcuni componenti dell'infezione analizzati con 36 antivirus:

Il file lcdmravg.exe analizzato su VirusTotal.com

Il file XP-Antivirus-2008 analizzato su VirusTotal.com

MegaLab.it rispetta la tua privacy. Per esercitare i tuoi diritti scrivi a: privacy@megalab.it .

Copyright 2008 MegaLab.it - Tutti i diritti sono riservati